實戰回憶錄:從Webshell開始突破邊界

- 2022 年 6 月 27 日

- 筆記

正文 某授權單位的一次滲透,由於使用的php框架,某cms的上傳,從實現webshell開始。 詳情 添加監聽,生成木馬 …

Continue Reading

正文 某授權單位的一次滲透,由於使用的php框架,某cms的上傳,從實現webshell開始。 詳情 添加監聽,生成木馬 …

Continue Reading

今天又是一個挖洞的好日子,哈哈哈哈~ 發現一個系統,進去瞅瞅… 隨便輸入手機號和驗證碼,抓包,修改返回包 繼 …

Continue Reading

前言 APT防禦的重要性毋庸諱言,為了幫助各位師傅在防禦方面建立一個總體認識,本文會將APT防禦方法分為三類,分 …

Continue Reading

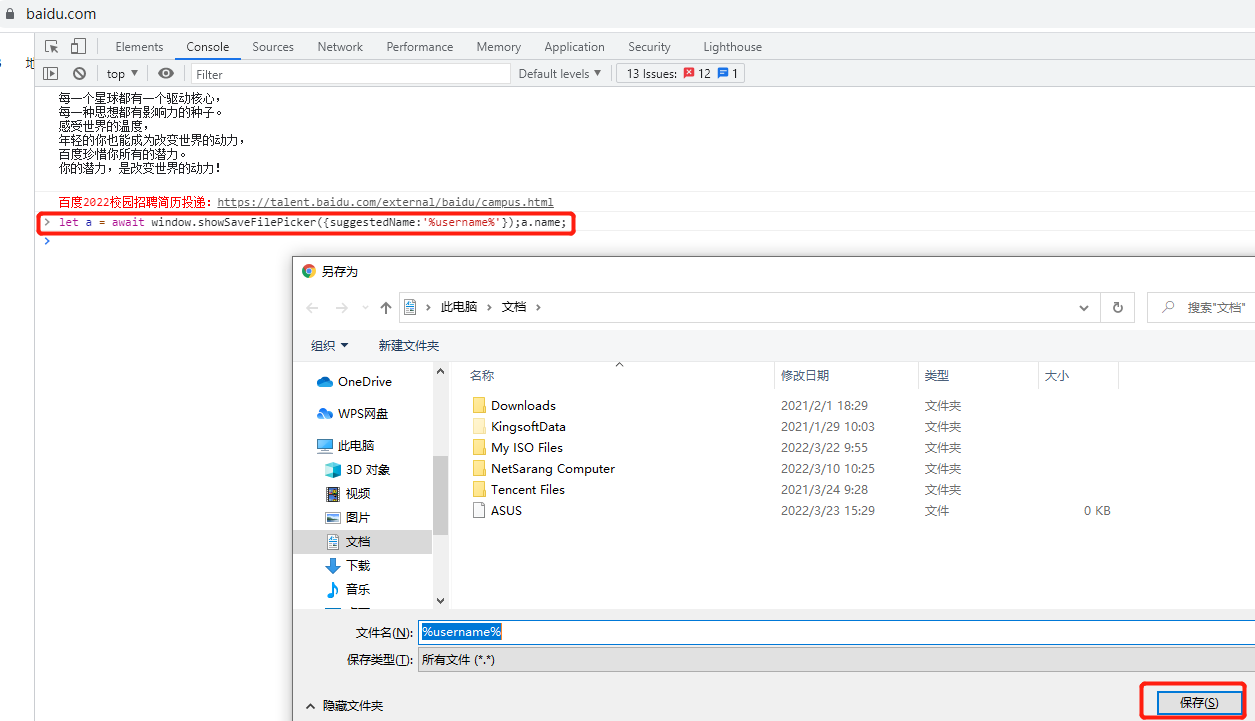

前言 前兩天在刷tw,看到了個比較有意思的一個CVE漏洞,價值獎勵是10000美刀,比較好奇的是價值10000美刀的 …

Continue Reading

前言 目前官方已經不再維護ThinkPHP3.2.3,本文僅對ThinkPHP3.2.3反序列化鏈子進行復現,如有紕 …

Continue Reading

0x1 剛打開就顯示 有新版 然後自動退出了 說明有更新了現在這個不能用了 拉進od開整 因為有彈窗,通過彈窗下手 …

Continue Reading

前言 本文並非密碼向,不會對演算法過程/程式碼邏輯進行具體闡述,因為這沒有意義,實戰的時候肯定是具體問題具體分析,所以了解 …

Continue Reading

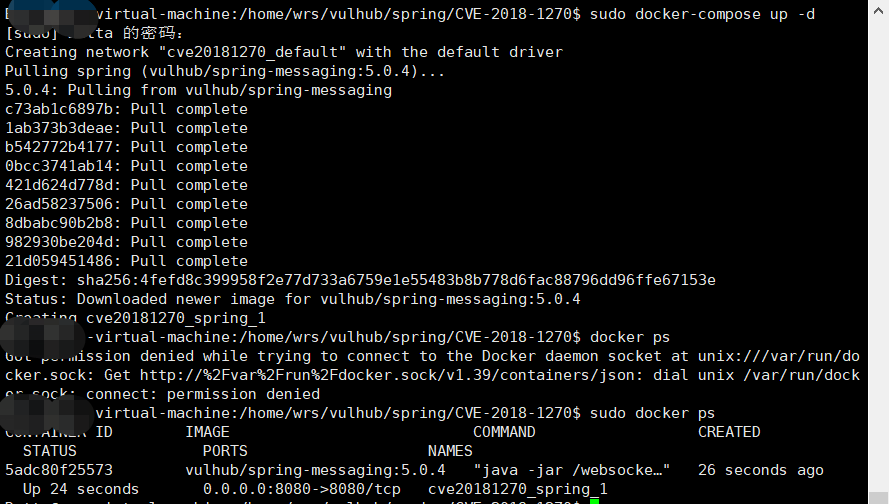

前言 前兩天接到朋友對某個授權目標的漏掃結果,也算是初次接觸到這個漏洞,就想著順手分析一下復現一下,因為分析這個漏洞 …

Continue Reading

前言 最近一直在考慮如何結合kill chain檢測APT攻擊。出發點是因為儘管APT是一種特殊、高級攻擊手段,但是 …

Continue Reading

實驗環境://katacoda.com/madhuakula/scenarios/kubernetes-goat 0 …

Continue Reading