我去!爬蟲遇到JS逆向AES加密反爬,哭了

- 2021 年 7 月 29 日

- 筆記

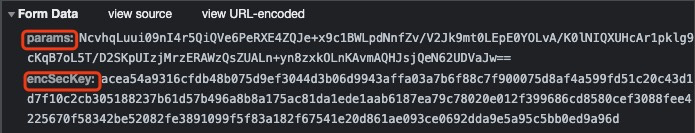

今天準備爬取網頁時,遇到『JS逆向AES加密』反爬。比如這樣的:

在發送請求獲取數據時,需要用到參數params和encSecKey,但是這兩個參數經過JS逆向AES加密而來。

既然遇到了這個情況,那麼辰哥就教大家如何去解決這類反爬(JS逆向AES加密)

01 網頁分析

在開始分析JS逆向AES加密之前,先簡單介紹一下要爬取的內容:下載某抑雲音樂。其中獲取歌曲的真實播放地址m4a的過程涉及到JS逆向AES加密。

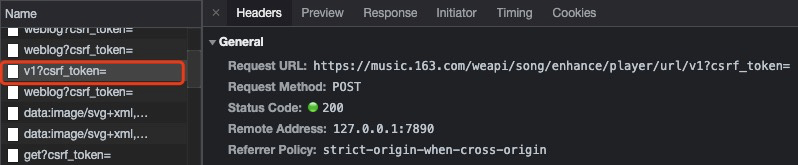

點擊播放,在瀏覽器中查看抓取到的數據包,如下圖所示:

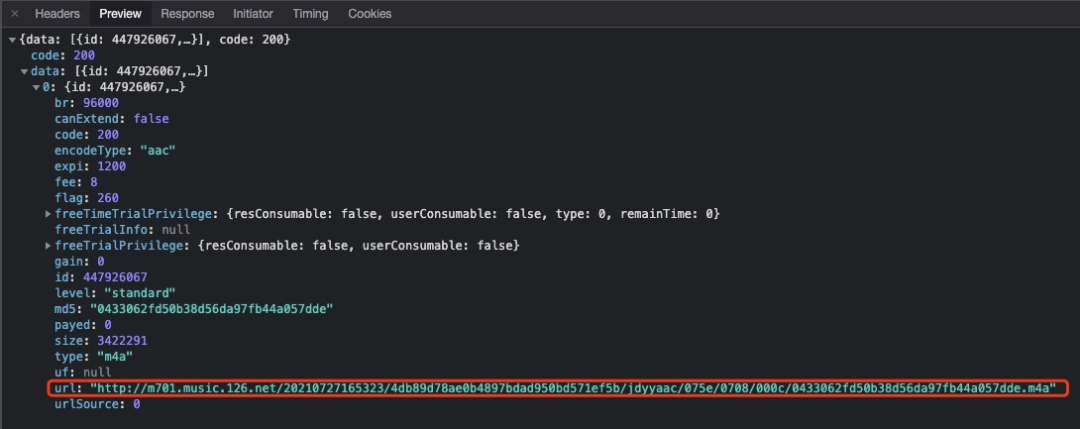

查看響應數據:

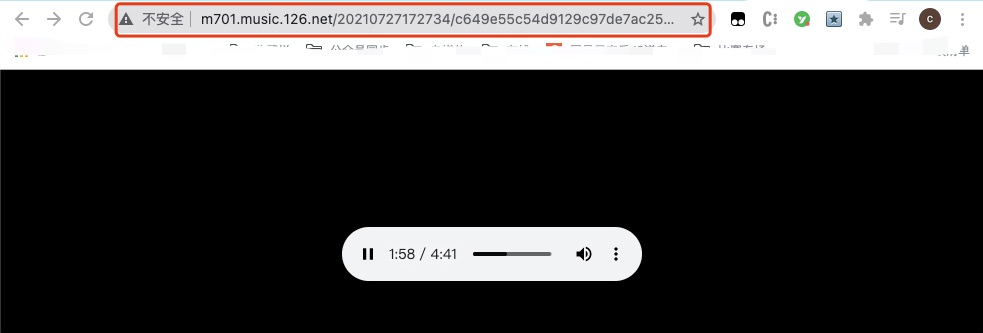

可以看到在url欄位中存儲著真實播放地址,放到瀏覽器中打開:

可以看到正常播放,說明歌曲的真實播放地址獲取正確。

唯一變的就是data,data裡面包含兩個參數(params和encSecKey),根據辰哥的經驗,這八九不離十是經過JS加密而來,並且肯定跟歌曲的地址有關(瀏覽器頁面地址,非真實播放地址)

02 JS逆向過程

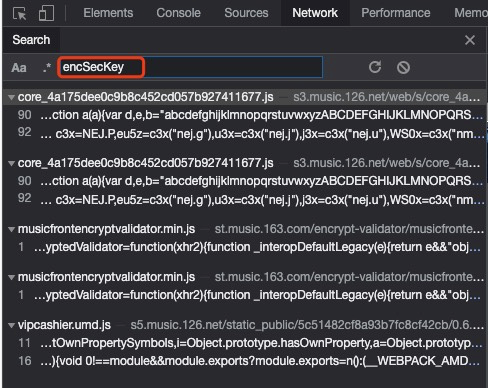

既然知道這兩個參數是js逆向加密而來,那直接搜索這兩個參數存在於哪個js文件中。

搜索到了5個js,那麼就查看這兩個參數都同時存在於哪個js中,剛好在第一個js中就看到了。

可以看到params對應的是encText,encSecKey對應的是encSecKey。encText和encSecKey來自於bUE3x,而bUE3x來自於window.asrsea。

var bUE3x = window.asrsea(JSON.stringify(i3x), bsf6Z(["流淚", "強"]), bsf6Z(WS0x.md), bsf6Z(["愛心", "女孩", "驚恐",並以某抑雲"大笑"]));

繼續搜索window.asrsea

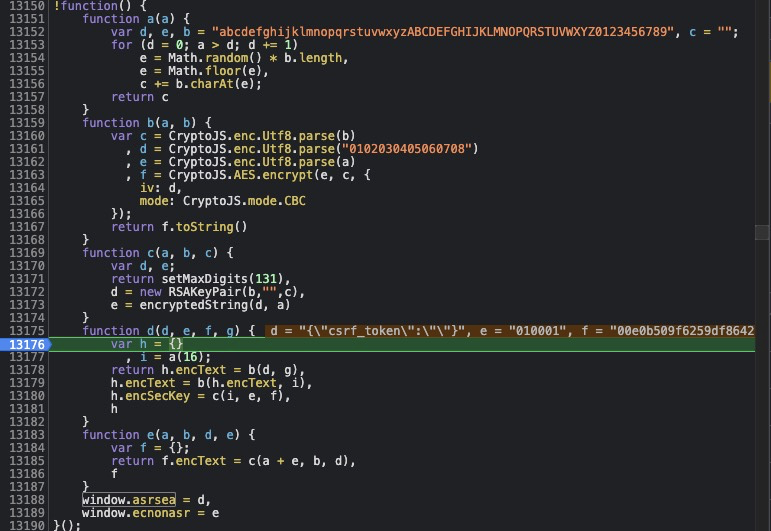

可以看到window.asrsea來源於d,d是一個函數,該函數中返回的h賦值給window.asrsea。這裡我們給函數d打斷點。

點擊刷新網頁,重新播放

可以看到函數d需要傳入四個參數,通過分析多首歌曲,分析參數e、f、g沒變化,唯一變是參數d中的id。

這個id剛好是歌曲的id

函數d接收到四個參數後,創建一個字典h(用於存放變數),接著調用函數a,我們繼續給函數a打斷點。

刷新網頁

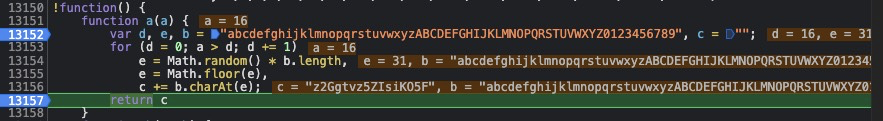

函數a的作用就是生成一個16為的隨機數,下面是函數a運行後最終的參數值,其中c是返回值,因此我們可以認為c是一個固定的值(反正也是隨機生成的)

a: 16

b: "abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789"

c: "z2Ggtvz5ZIsiKO5F"

函數a解析完了,繼續分析函數d。

function d(d, e, f, g) {

var h = {}

, i = a(16);

return h.encText = b(d, g),

h.encText = b(h.encText, i),

h.encSecKey = c(i, e, f),

h

}

接著經過兩次AES加密(執行了兩次函數b)

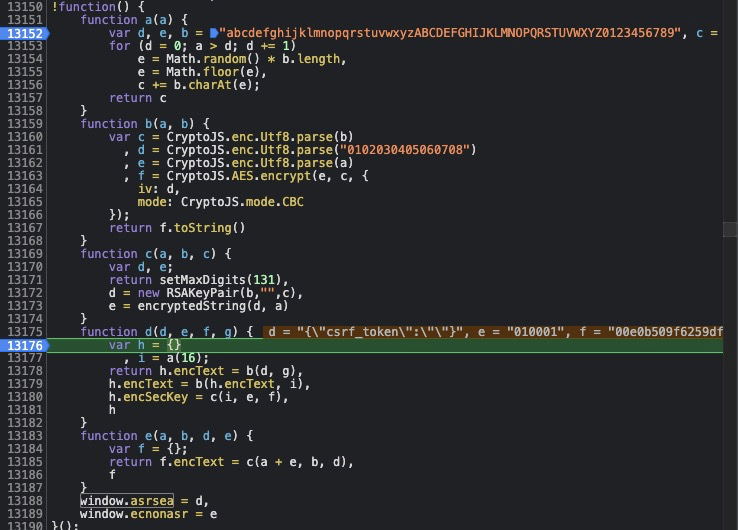

function b(a, b) {

var c = CryptoJS.enc.Utf8.parse(b)

, d = CryptoJS.enc.Utf8.parse("0102030405060708")

, e = CryptoJS.enc.Utf8.parse(a)

, f = CryptoJS.AES.encrypt(e, c, {

iv: d,

mode: CryptoJS.mode.CBC

});

return f.toString()

}

需要傳入參數a和b,實際上就是函數d中的參數d和g,參數g是固定的,參數d我們剛剛已經分析過了。

一開始分析的兩個js逆向參數(params和encSecKey)的parmas我們已經清楚了加密過程(encText就是params)。

接著函數d繼續看

h.encSecKey = c(i, e, f),

encSecKey是通過函數c得到,函數c的程式碼如下:

function c(a, b, c) {

var d, e;

return setMaxDigits(131), //131 => n的十六進位位數/2+3

d = new RSAKeyPair(b,"",c),

e = encryptedString(d, a)

}

函數c:通過RSA加密生成encSecKey值。

OK,JS逆向加密分析的過程就完成了。

03 小結

辰哥在本文中主要講解了『JS逆向AES加密』反爬,並以某抑雲獲取歌曲真實播放地址為例去實戰演示分析。