CVE-2019-1388: Windows UAC 提權

- 2019 年 12 月 16 日

- 筆記

漏洞簡介

該漏洞位於Windows的UAC(User Account Control,用戶帳戶控制)機制中

默認情況下,Windows會在一個單獨的桌面上顯示所有的UAC提示 Secure Desktop

這些提示是由名為 consent.exe 的可執行文件產生的,該可執行文件以NT AUTHORITYSYSTEM許可權運行,完整性級別為System

因為用戶可以與該UI交互,因此對UI來說緊限制是必須的,否則,低許可權的用戶可能可以通過UI操作的循環路由以SYSTEM許可權執行操作,即使隔離狀態的看似無害的UI特徵都可能會成為引發任意控制的動作鏈的第一步。

事實上,UAC會話中含有儘可能少的點擊操作選項,利用該漏洞很容易就可以提升許可權到SYSTEM。

影響範圍

SERVER

Windows 2008r2 7601 ** link OPENED AS SYSTEM **Windows 2012r2 9600 ** link OPENED AS SYSTEM **Windows 2016 14393 ** link OPENED AS SYSTEM **Windows 2019 17763 link NOT opened

WORKSTATION

Windows 7 SP1 7601 ** link OPENED AS SYSTEM **Windows 8 9200 ** link OPENED AS SYSTEM **Windows 8.1 9600 ** link OPENED AS SYSTEM **Windows 10 1511 10240 ** link OPENED AS SYSTEM **Windows 10 1607 14393 ** link OPENED AS SYSTEM **Windows 10 1703 15063 link NOT openedWindows 10 1709 16299 link NOT opened

環境搭建

Windows 7 sp1

漏洞復現

實驗前

開始實驗

1.以管理員許可權運行 HHUPD.EXE

2.顯示詳細資訊,顯示有關此發布者的證書資訊

3.點擊頒發者右側的超鏈接

4.等待一段時間ie瀏覽器自動運行,並訪問該鏈接,這時出現404或鏈接無法訪問(此時瀏覽器以system許可權運行)

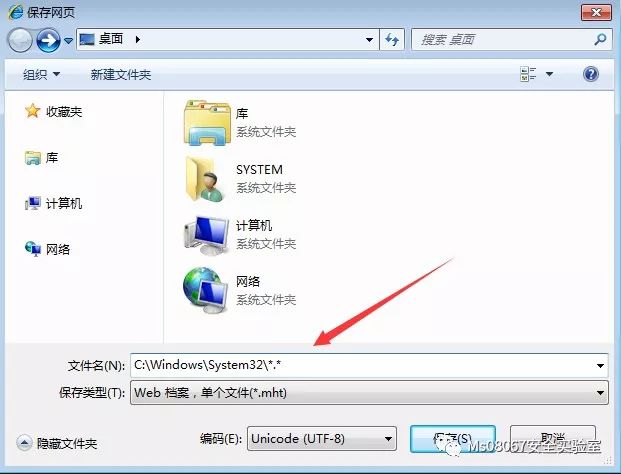

5.將該網頁直接另存為文件,選擇位置 C:WindowsSystem32*.*

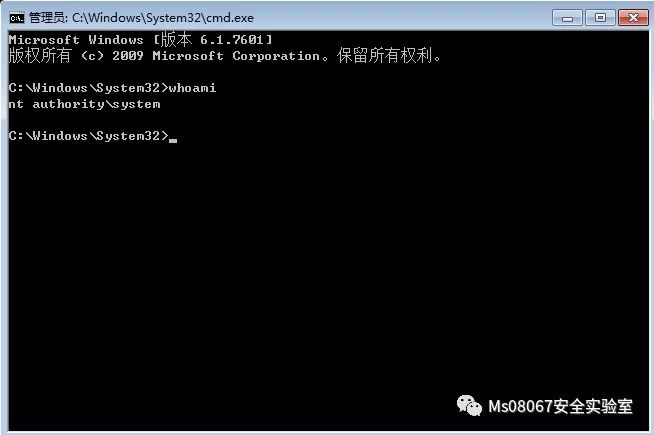

6.選擇 cmd.exe 並運行,此時查看許可權,已經是system許可權

修復建議

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1388

參考文章

https://github.com/jas502n/CVE-2019-1388